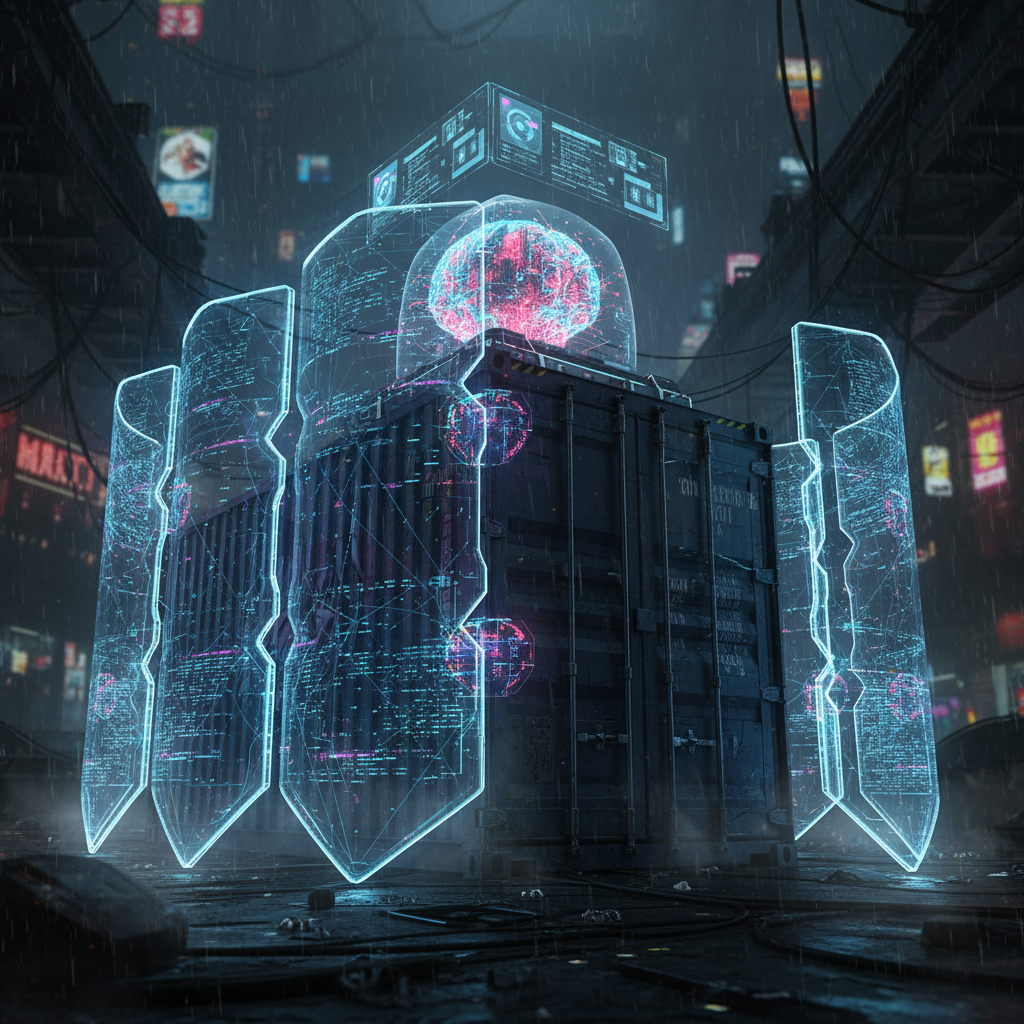

Testowanie Bezpieczeństwa Kontenerów: Docker, Obrazy i Ochrona Runtime

Testowanie Bezpieczeństwa Obrazów

Testowanie obrazów kontenerów ocenia pochodzenie obrazu bazowego (zaufane rejestry kontra publiczne źródła), skanowanie pod kątem znanych CVE (pakiety systemu operacyjnego, zależności aplikacji), podpisywanie i weryfikację obrazu, minimalną konstrukcję obrazu (niepotrzebne pakiety zwiększają powierzchnię ataku) oraz najlepsze praktyki Dockerfile (wieloetapowe kompilacje, użytkownicy bez uprawnień root, warstwy tylko do odczytu).

Testowanie Konfiguracji Środowiska Uruchomieniowego (Runtime)

Testowanie środowiska uruchomieniowego ocenia, czy kontenery działają jako użytkownik bez uprawnień root, czy tryb uprzywilejowany jest wyłączony, czy zaimplementowano obniżanie uprawnień, czy wymuszono system plików root tylko do odczytu oraz czy limity zasobów zapobiegają atakom typu "odmowa usługi" (Denial-of-Service). Każde niepotrzebne uprawnienie stanowi potencjalny wektor ucieczki.

Bezpieczeństwo Rejestru

Testowanie ocenia kontrolę dostępu do rejestru, zasady pobierania obrazów, integrację skanowania podatności oraz to, czy niepodpisane lub niezeskanowane obrazy mogą być wdrażane na produkcję.

Wektory Ucieczki z Kontenera

Testowanie bada wektory ucieczki: uprzywilejowane kontenery, współdzielenie przestrzeni nazw hosta, zapisywalne mounty gniazd Docker, wykorzystywanie luk w jądrze oraz błędnie skonfigurowane profile seccomp/AppArmor. Ucieczka z kontenera jest znaleziskiem o najwyższej ważności w bezpieczeństwie kontenerów.

Testowanie z Penetrify

Testowanie bezpieczeństwa kontenerów przez Penetrify obejmuje analizę obrazu, konfigurację środowiska uruchomieniowego, bezpieczeństwo rejestru oraz testowanie wektorów ucieczki – zapewniając kompleksową ocenę bezpieczeństwa kontenerów, której wymagają ramy zgodności.

Podsumowanie

Kontenery są tak bezpieczne, jak ich konfiguracja. Luki w obrazach, uprawnienia środowiska uruchomieniowego i wektory ucieczki stwarzają ryzyko, które tradycyjne metody testowania pomijają. Penetrify testuje cały cykl życia kontenera.