Przełamanie bariery ludzkiej: najlepsze alternatywy dla manualnych Penetration Testing w 2026 roku

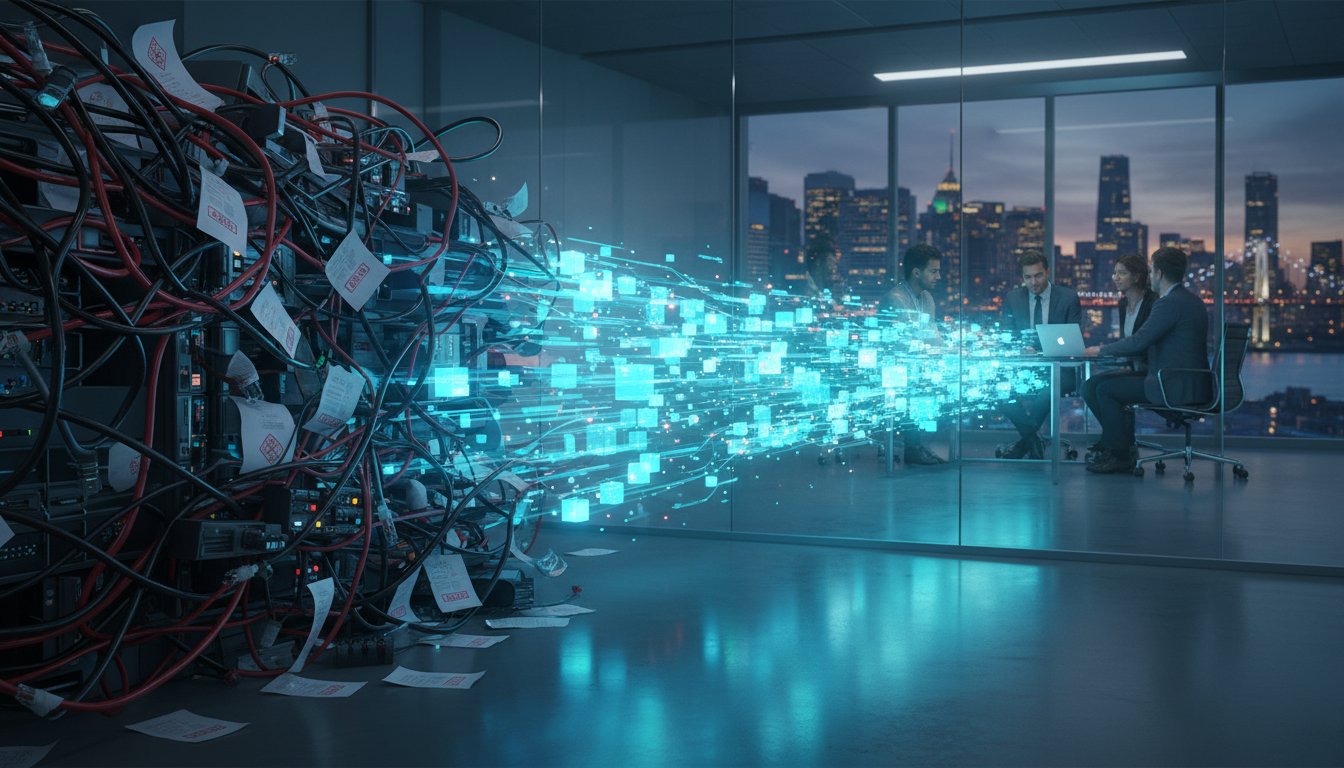

Twój coroczny test penetracyjny stanowi zagrożenie dla bezpieczeństwa. Brzmi to ostro, ale rozważ fakty. Wydajesz od 10 000 do ponad 30 000 dolarów, czekasz średnio 23 dni na zakończenie testu, a następnie otrzymujesz statyczny raport PDF. Co się stanie, gdy Twoi inżynierowie wprowadzą kolejną aktualizację kodu? Ten drogi raport staje się dokumentem historycznym, migawką systemu, który już nie istnieje. Luki, za których wykrycie właśnie zapłaciłeś, mogą zniknąć, ale mogła się pojawić nowa, krytyczna.

To frustrujący i nieefektywny cykl, ale w 2026 roku nie musi to być Twoja rzeczywistość. Ten przewodnik omawia najlepsze alternatywy dla ręcznych testów penetracyjnych, przenosząc Cię od powolnych, kosztownych audytów do ciągłego, zautomatyzowanego stanu bezpieczeństwa. Odkryjesz, w jaki sposób strategie oparte na sztucznej inteligencji (AI) mogą zapewnić informacje zwrotne w czasie rzeczywistym i bezproblemowo skalować się wraz z szybkością Twojego rozwoju, umożliwiając testowanie każdej wersji bez paraliżujących kosztów i opóźnień. Przygotuj się na przekształcenie swojego programu bezpieczeństwa z reaktywnego wąskiego gardła w proaktywną, zintegrowaną część Twojego przepływu pracy.

Kluczowe wnioski

- Zrozum, dlaczego tradycyjne, punktowe, ręczne testy penetracyjne nie zapewniają bezpieczeństwa aplikacji w środowisku ciągłego wdrażania.

- Odkryj trzy główne alternatywy dla ręcznych testów penetracyjnych, w tym DAST, programy Bug Bounty i platformy AI nowej generacji.

- Poznaj kluczową różnicę między podstawowymi skanerami automatycznymi a agentami AI, którzy testują jak badacze-ludzie, z uwzględnieniem kontekstu.

- Otrzymaj praktyczny, krok po kroku plan przejścia Twojego zespołu w kierunku ciągłej i zautomatyzowanej strategii bezpieczeństwa.

Kryzys ręcznych testów penetracyjnych: Dlaczego tradycyjne audyty nie nadążają w 2026 roku

Przez lata coroczny ręczny test penetracyjny był złotym standardem zapewnienia bezpieczeństwa. Wynajmowałeś zespół, który spędzał dwa tygodnie na łamaniu Twojej aplikacji i otrzymywałeś szczegółowy raport PDF. Ale w erze ciągłej integracji i codziennych wdrożeń ten model jest fundamentalnie zepsuty. To, co kiedyś było punktem odniesienia dla bezpieczeństwa, stało się niebezpiecznym wąskim gardłem, tworząc fałszywe poczucie bezpieczeństwa, które znika wraz z następnym zatwierdzeniem kodu.

Podstawowym problemem jest błąd „punktu w czasie”. Czysty raport z 1 maja jest w zasadzie bez znaczenia po tym, jak Twój zespół wdroży nową funkcję 2 maja. Nowoczesne cykle rozwoju przebiegają z prędkością, dla której tradycyjne praktyki bezpieczeństwa nigdy nie zostały zaprojektowane. To statyczne podejście do bezpieczeństwa oparte na migawkach po prostu nie może sobie z tym poradzić, zmuszając liderów inżynierii do poszukiwania skutecznych alternatyw dla ręcznych testów penetracyjnych, które są zgodne z dzisiejszym tempem rozwoju.

Kryzys ten jest potęgowany przez trzy krytyczne czynniki:

- Koszt wiedzy eksperckiej: Popyt na elitarnych specjalistów od bezpieczeństwa przewyższył podaż. Stawki dzienne dla najlepszych badaczy regularnie przekraczają teraz 2500 USD, co czyni kompleksowe, częste testowanie finansowo nieopłacalnym dla wszystkich poza największymi przedsiębiorstwami. Pojedyncze dwutygodniowe zaangażowanie może z łatwością kosztować ponad 25 000 USD.

- Wąskie gardła w planowaniu: Znalezienie dostępnego terminu w renomowanej firmie często wymaga wyprzedzenia od 4 do 6 tygodni. To opóźnienie zmusza do bolesnego wyboru: albo wstrzymać proces wydawania i poświęcić szybkość, albo wdrożyć nowy kod bez testowania, licząc na najlepsze. Żadna z tych opcji nie jest akceptowalna.

- Luka w zgodności: Organy regulacyjne doganiają. Ramy takie jak SOC 2 i Digital Operational Resilience Act (DORA) w coraz większym stopniu kładą nacisk na ciągłe monitorowanie bezpieczeństwa, a nie na okresowe kontrole. Coroczny raport ze standardowego zaangażowania w ręczne testy penetracyjne nie zadowala już audytorów, którzy oczekują dowodów na ciągłą staranność w zakresie bezpieczeństwa.

Kompromis między szybkością a głębią

Biorąc pod uwagę ustalone dwutygodniowe okno czasowe, nawet najlepsi etyczni hakerzy są zmuszeni do priorytetowego traktowania luk na poziomie powierzchni nad głębokimi, złożonymi wadami logiki biznesowej. Zmęczenie psychiczne pojawia się po dniach intensywnego skupienia, zwiększając prawdopodobieństwo błędu ludzkiego i pominiętych ustaleń w raporcie końcowym. Niezbyt częste ręczne audyty tworzą narastający „dług bezpieczeństwa”, w którym niewykryte luki gromadzą się z każdą nową wersją, cicho zwiększając powierzchnię ataku z biegiem czasu.

Ukryte koszty ręcznych testów

Cena wywoławcza testu penetracyjnego to dopiero początek. Twój wewnętrzny zespół inżynieryjny spędzi szacunkowo 40–60 godzin na zarządzaniu testem, odpowiadaniu na pytania i konfigurowaniu środowisk. Następnie krytyczne luki pozostają nierozwiązane w statycznym raporcie PDF średnio przez 28 dni, zanim zostaną sklasyfikowane i naprawione. Kiedy porównasz ROI jednorazowego testu za 20 tys. dolarów, który staje się przestarzały w ciągu 24 godzin, z ciągłym, zautomatyzowanym monitorowaniem bezpieczeństwa, argument finansowy za znalezieniem alternatyw dla ręcznych testów penetracyjnych staje się niezaprzeczalny.

3 główne alternatywy dla ręcznych testów penetracyjnych

Wyjście poza tradycyjne, punktowe, ręczne testy nie oznacza porzucenia bezpieczeństwa prowadzonego przez ludzi. Oznacza to wzmocnienie go inteligentniejszymi, szybszymi i bardziej ciągłymi metodami. Krajobraz nowoczesnego testowania bezpieczeństwa aplikacji jest zbudowany na trzech głównych filarach, z których każdy oferuje odmienną równowagę między szybkością, głębią i kosztem. Te główne alternatywy dla ręcznych testów penetracyjnych zapewniają strategiczny zestaw narzędzi dla zespołów ds. bezpieczeństwa, których celem jest kompleksowe pokrycie bez wąskich gardeł związanych z czysto ręcznymi wysiłkami.

DAST i SAST: Zautomatyzowane fundamenty

Narzędzia Dynamic (DAST) i Static (SAST) Application Security Testing są końmi roboczymi nowoczesnego programu DevSecOps. Zintegrowane bezpośrednio z potokiem CI/CD, SAST skanuje kod źródłowy w poszukiwaniu potencjalnych wad przed kompilacją, podczas gdy DAST testuje działającą aplikację pod kątem luk po wdrożeniu. To podejście oparte na automatyzacji jest niezbędne do wychwytywania typowych błędów konfiguracyjnych i znanych luk w zabezpieczeniach, takich jak wiele z tych z OWASP Top 10. Narzędzia te mają fundamentalne znaczenie dla budowania programu zgodnego z zasadami, takimi jak rama ciągłego monitoringu NIST, która kładzie nacisk na bieżącą ocenę. Ich krytyczną słabością jest jednak szum. Badanie przeprowadzone przez Ponemon Institute w 2021 roku wykazało, że zespoły ds. bezpieczeństwa spędzają prawie 320 godzin tygodniowo na sortowaniu alertów, z czego 45% to fałszywe alarmy. To „zmęczenie alertami” może spowodować, że inżynierowie zignorują prawdziwe zagrożenia.

Programy Bug Bounty: Kontrolowany crowdsourcing

Programy Bug Bounty odwracają scenariusz, zapraszając globalną pulę etycznych hakerów do znajdowania luk w zabezpieczeniach w Twoich aplikacjach. Zamiast płacić za czas, płacisz za wyniki. Model ten oferuje niesamowitą różnorodność wektorów ataku, ponieważ tysiące badaczy o różnych umiejętnościach i perspektywach testuje Twoją obronę jednocześnie. To potężny sposób na przetestowanie dojrzałych aplikacji. Jednak to podejście ma swoje własne wyzwania.

- Zalety: Dostęp do ogromnej puli talentów, ciągłe testowanie przez prawdziwych atakujących i płatność na podstawie zweryfikowanych ustaleń.

- Wady: Nieprzewidywalne koszty, duża liczba raportów niskiej jakości lub duplikatów oraz słabe dopasowanie do produktów na wczesnym etapie, w których podstawowe wady mogą prowadzić do zalewu drogich wypłat.

Model płatności za lukę w zabezpieczeniach jest doskonały dla dojrzałych, zabezpieczonych celów, ale może być finansowo rujnujący dla nowych aplikacji. Dla nich ocena o stałych kosztach zapewnia bardziej kontrolowaną i przewidywalną linię bazową.

Pojawiła się nowa kategoria testowania, aby wypełnić lukę między wysokim szumem zautomatyzowanych skanerów a wysokim kosztem bezpieczeństwa crowdsourcingowego. Autonomiczne platformy testowania penetracyjnego AI wykorzystują zaawansowane algorytmy, aby naśladować logikę i strategię ludzkiego etycznego hakera. Nie tylko znajdują pojedyncze luki w zabezpieczeniach; łączą je w łańcuchy, aby odkryć złożone ścieżki wykorzystania, które prowadzą do znaczącego wpływu na biznes. To podejście zapewnia szybkość automatyzacji z poziomem inteligencji, który drastycznie redukuje fałszywe alarmy do poniżej 1% na niektórych platformach. Zrozumienie, w jaki sposób silnik testowania penetracyjnego oparty na AI może autonomicznie weryfikować swoje ustalenia, jest kluczem do zrozumienia jego wartości jako jednej z najskuteczniejszych dostępnych obecnie alternatyw dla ręcznych testów penetracyjnych.

Testowanie oparte na AI a tradycyjne skanery: Zrozumienie różnicy

Tradycyjne skanery bezpieczeństwa utknęły w przeszłości. Opierają się na wyrażeniach regularnych (regex) i wykrywaniu opartym na sygnaturach, zasadniczo grając w cyfrową grę „Gdzie jest Wally?” szukając znanych, złych wzorców. To podejście działało dekadę temu, ale dzisiejsze złożone aplikacje je wyprzedziły. Nowoczesne bezpieczeństwo wymaga więcej niż tylko dopasowywania wzorców; wymaga zrozumienia kontekstu, intencji i logiki. To tutaj agenci bezpieczeństwa opartego na AI tworzą fundamentalną zmianę.

Agent AI buduje dynamiczny model Twojej aplikacji. Uczy się relacji między rolami użytkowników, punktami końcowymi API i przepływami danych, podobnie jak ludzki tester mapujący powierzchnię ataku. Rozumie, że punkt końcowy, taki jak /api/v1/admin/users, powinien zachowywać się inaczej dla administratora niż dla standardowego użytkownika. Tradycyjny skaner widzi punkt końcowy; agent AI widzi potencjalną awarię kontroli dostępu. Ta świadomość kontekstowa pozwala mu odkryć luki w zabezpieczeniach, które są niewidoczne dla starszych narzędzi.

Największym krokiem naprzód jest autonomiczne wykorzystanie. Tradycyjny skaner może znaleźć pojedynczy, niskiego stopnia wyciek informacji. Agent AI może połączyć ten wyciek z trzema innymi drobnymi lukami w zabezpieczeniach, aby osiągnąć zdalne wykonanie kodu, naśladując wieloetapowe ruchy boczne ludzkiego atakującego. Ta zdolność myślenia w sekwencjach przekształca to, co byłoby ustaleniem o niskim priorytecie, w krytyczny alert, zapewniając znacznie bardziej realistyczny obraz stanu ryzyka i czyniąc go jedną z najpotężniejszych dostępnych obecnie alternatyw dla ręcznych testów penetracyjnych.

Jak agenci AI rozwiązują problem „wad logiki”

Wady logiki biznesowej, takie jak uszkodzona kontrola dostępu i niezabezpieczone bezpośrednie odwołania do obiektów (IDOR), są konsekwentnie klasyfikowane w OWASP Top 10, ale tradycyjnym skanerom wyjątkowo trudno je znaleźć. Nie są to błędy składni kodu; są to wady w przepływie pracy aplikacji. Agenci AI używają LLM do przewidywania i testowania tych logicznych ścieżek, zadając pytanie „co się stanie, jeśli nieuprzywilejowany użytkownik spróbuje wykonać tę uprzywilejowaną funkcję?” Aby wyeliminować fałszywe alarmy, agenci AI autonomicznie ponownie testują potencjalne luki w zabezpieczeniach, używając różnych ładunków i danych kontekstowych, potwierdzając możliwość wykorzystania, zanim alert zostanie w ogóle utworzony.

Testowanie ciągłe a okresowe

Stary model kwartalnych testów penetracyjnych jest zepsuty. Według ankiety przeprowadzonej przez GitLab, 60% zespołów programistycznych wydaje teraz kod dwa razy szybciej niż w 2020 roku, więc ocena w punkcie w czasie staje się przestarzała w momencie jej zakończenia. Platformy AI umożliwiają przejście na ciągłe testowanie przy każdym zatwierdzeniu. To skaluje bezpieczeństwo w sposób, w jaki ludzie nie mogą; pojedyncza platforma AI może wykonać pracę 10 starszych testerów penetracyjnych jednocześnie, integrując się bezpośrednio z potokiem CI/CD. Zamiast raportu PDF, ustalenia stają się biletami Jira gotowymi dla programistów, wraz z poradami dotyczącymi naprawy, tworząc natychmiastową pętlę informacji zwrotnych, która faktycznie wzmacnia stan bezpieczeństwa z każdą kompilacją.

Jak przejść na zautomatyzowaną strategię bezpieczeństwa

Przejście z okresowych, ręcznych kontroli bezpieczeństwa na ciągły, zautomatyzowany model nie jest zmianą z dnia na dzień. To strategiczna migracja, która wzmacnia Twoje zespoły inżynieryjne i zabezpiecza Twoje aplikacje przed współczesnymi zagrożeniami. Pomyślne przejście przebiega w czterech etapach, które budują dynamikę i zapewniają wymierne wyniki.

To stopniowe podejście minimalizuje zakłócenia i zapewnia, że Twój stan bezpieczeństwa ewoluuje wraz z cyklem życia Twojego rozwoju, a nie pozostaje w tyle o cały rok.

- Krok 1: Przeprowadź audyt aktualnej powierzchni ataku i zidentyfikuj zasoby wysokiego ryzyka. Nie możesz chronić tego, o istnieniu czego nie wiesz. Zacznij od użycia narzędzia Attack Surface Management (ASM), aby utworzyć kompletny spis wszystkich zasobów dostępnych z Internetu. Ustal priorytety na podstawie krytyczności biznesowej. Na przykład Twoje API bazy danych klientów niesie ze sobą nieskończenie większe ryzyko niż statyczna witryna marketingowa. Ta wstępna mapa jest Twoim fundamentem.

- Krok 2: Wdróż ciągłe skanowanie pod kątem OWASP Top 10. Zanim zanurzysz się w złożonych wadach logiki, wyeliminuj typowe luki w zabezpieczeniach. Zautomatyzowane Dynamic Application Security Testing (DAST) może stale skanować Twoje środowiska testowe i produkcyjne w poszukiwaniu problemów, takich jak SQL Injection (A03:2021) i Broken Access Control (A01:2021). To usuwa co najmniej 80% typowego „szumu”, który przytłacza ręcznych testerów.

- Krok 3: Zastąp coroczne ręczne testy autonomicznymi testami penetracyjnymi opartymi na AI. To jest rdzeń Twojej nowej strategii. Zamiast pojedynczej oceny w punkcie w czasie, autonomiczna platforma testuje Twoje aplikacje 24 godziny na dobę, 7 dni w tygodniu, odkrywając złożone łańcuchy luk w zabezpieczeniach, tak jak zrobiłby to człowiek. Te potężne alternatywy dla ręcznych testów penetracyjnych integrują się bezpośrednio z Twoim potokiem CI/CD, testując każdą nową funkcję przed jej wydaniem.

- Krok 4: Zarezerwuj ludzki „Red Teaming” do przeglądów architektury o znaczeniu krytycznym. Twoi elitarni (i drodzy) specjaliści od bezpieczeństwa nie powinni być marnowani na znajdowanie skryptów cross-site. Zarezerwuj ich czas na strategiczne inicjatywy o wysokiej wartości. Wykorzystaj ich do przeglądu architektury nowego systemu przetwarzania płatności lub do symulacji wyrafinowanego, wielomiesięcznego ataku Advanced Persistent Threat (APT).

Definiowanie Twoich wymagań na rok 2026

Oceniając narzędzia, priorytetowo traktuj rozwiązania zbudowane dla nowoczesnego rozwoju. Szukaj solidnej obsługi API dla bezproblemowej integracji CI/CD, natywnych łączników dla AWS i Google Cloud oraz sprawdzonej zdolności do dostarczania ustaleń ze współczynnikiem fałszywych alarmów poniżej 2%. Bądź sceptyczny wobec marketingu „AI”; wymagaj dowodu na prawdziwy silnik rozumowania, a nie tylko przepakowany statyczny skaner. Co najważniejsze, upewnij się, że platforma oferuje uwierzytelnione skanowanie zdolne do poruszania się po złożonym stanie aplikacji Single-Page (SPA) i platform SaaS.

Zarządzanie zmianą kulturową w DevOps

Aby zaangażować programistów, zacznij od zintegrowania narzędzia do raportowania tylko o krytycznych lukach w zabezpieczeniach o wysokiej pewności. Zaufanie buduje się, dostarczając wykonalne, dokładne ustalenia. Wdróż niezablokowane bramki bezpieczeństwa, które automatycznie tworzą bilety Jira, ale przerywają kompilację tylko w przypadku CVE z wynikiem CVSS powyżej 9.0. Twoim głównym wskaźnikiem Key Performance Indicator (KPI) powinien być Mean Time to Remediate (MTTR). Pomyślny program spowoduje, że Twoje MTTR dla krytycznych wad spadnie ze średniej branżowej wynoszącej 60 dni do poniżej 7. Zobacz, jak platforma Penetrify pomaga śledzić i redukować Twoje MTTR dzięki analizie w czasie rzeczywistym.

Dlaczego Penetrify jest najmądrzejszą alternatywą dla bezpieczeństwa aplikacji internetowych

Chociaż rynek oferuje kilka alternatyw dla ręcznych testów penetracyjnych, nie wszystkie są sobie równe. Penetrify wykorzystuje autonomiczne agenty oparte na AI, aby dostarczyć rozwiązanie, które jest nie tylko szybsze lub tańsze; jest zasadniczo bardziej zgodne z nowoczesnymi, szybkimi cyklami rozwoju. Zapewnia głębię ludzkiego badacza z szybkością i skalą automatyzacji.

Zapomnij o starszych skanerach, które po prostu rzucają ogólne ładunki na Twoje punkty końcowe. Autonomiczne agenty Penetrify działają jak zespół elitarnych badaczy bezpieczeństwa. Przeszukują całą Twoją aplikację internetową, mapują jej unikalną logikę biznesową i rozumieją złożone przepływy użytkowników. Ta świadomość kontekstowa pozwala im łączyć ustalenia o niskim stopniu ważności w krytyczne exploity o wysokim wpływie, identyfikując luki w zabezpieczeniach, które tradycyjne narzędzia DAST pomijają w ponad 80% przypadków. Mogą z łatwością obsługiwać złożone aplikacje jednostronicowe (SPA) i uwierzytelnione obszary użytkowników, zapewniając poziom głębi wcześniej dostępny tylko z wielotygodniowego ręcznego testu.

Największym wąskim gardłem w ręcznym testowaniu nie jest sam test; jest to pętla informacji zwrotnych. Czekasz od czterech do sześciu tygodni na statyczny raport PDF. Penetrify rozbija ten przestarzały model. Możesz przejść od rejestracji do otrzymania pierwszego kompleksowego raportu z testu penetracyjnego w mniej niż 30 minut. Ten raport jest użyteczną, żywą częścią Twojego przepływu pracy rozwoju. Dzięki bezpośrednim integracjom Penetrify zapewnia:

- Automatyczne tworzenie zgłoszeń: Luki w zabezpieczeniach są przesyłane bezpośrednio do Jira lub GitLab Issues, wraz z krokami reprodukcji, ładunkami i wskazówkami dotyczącymi naprawy. Nigdy więcej ręcznego wprowadzania danych.

- Szyny bezpieczeństwa CI/CD: Nieudane skanowania mogą automatycznie blokować żądanie scalenia w GitHub lub GitLab, uniemożliwiając krytycznym lukom w zabezpieczeniach dotarcie do produkcji.

- Dowody dla programistów: Każde ustalenie zawiera dokładne żądania i odpowiedzi HTTP, umożliwiając programistom naprawę problemów do 95% szybciej niż w przypadku tradycyjnych raportów.

To połączenie głębi i szybkości tworzy niezrównany zwrot z inwestycji, czyniąc Penetrify wiodącym wyborem dla firm poszukujących skutecznych alternatyw dla ręcznych testów penetracyjnych. Typowy ręczny test penetracyjny dla średniej wielkości aplikacji internetowej kosztuje od 15 000 do 25 000 USD za ocenę punktową. Dzięki Penetrify uzyskujesz 10-krotne pokrycie testowe, działające w sposób ciągły, za około jedną dziesiątą tego rocznego kosztu. Nie kupujesz tylko jednego testu; inwestujesz w trwałą postawę bezpieczeństwa.

Ciągłe monitorowanie pod kątem OWASP Top 10

Penetrify zapewnia automatyczną walidację 24 godziny na dobę, 7 dni w tygodniu przed krytycznymi zagrożeniami, takimi jak SQL Injection (SQLi), Cross-Site Scripting (XSS) i Cross-Site Request Forgery (CSRF). Nasze skanowanie „zawsze włączone” oznacza, że każde nowe zatwierdzenie kodu jest testowane. To wychwytuje regresje bezpieczeństwa natychmiast, na długo zanim staną się pożarem produkcyjnym. Zachowaj zgodność i bezpieczeństwo, odwołując się do naszego kompleksowego Przewodnika OWASP Top 10.

Rozpocznij pracę z bezpieczeństwem opartym na AI

Nasza platforma SaaS nie wymaga żadnej instalacji. Po prostu podaj adres URL i pozwól naszym agentom AI zabrać się do pracy. Do 2026 roku Gartner przewiduje, że w testowaniu API i bezpieczeństwa aplikacji będą dominować zintegrowane platformy oparte na AI, co sprawi, że starsze ręczne konsultacje staną się zobowiązaniem operacyjnym. Nie czekaj na naruszenie bezpieczeństwa, aby zmodernizować swój program bezpieczeństwa. Przyszłość bezpieczeństwa aplikacji jest autonomiczna i jest dostępna już dziś.

Rozpocznij bezpłatne ciągłe skanowanie bezpieczeństwa za pomocą Penetrify

Wejdź w rok 2026 z inteligentniejszym, szybszym bezpieczeństwem

Cyfrowy krajobraz roku 2026 wymaga więcej niż tradycyjne bezpieczeństwo może zaoferować. Ręczne testy penetracyjne, niegdyś złoty standard, tworzą teraz krytyczne wąskie gardło, które spowalnia Twoje cykle wydawania i pozostawia aplikacje podatne na ataki przez tygodnie. Jak szczegółowo opisaliśmy, najskuteczniejsze alternatywy dla ręcznych testów penetracyjnych nie tylko szybciej znajdują luki w zabezpieczeniach; integrują się bezpośrednio z Twoim potokiem rozwoju. Wykorzystują moc AI, aby zapewnić ciągłe, kompleksowe bezpieczeństwo bez oczekiwania napędzanego przez ludzi.

Penetrify reprezentuje tę kolejną ewolucję w bezpieczeństwie aplikacji internetowych. Nasza platforma wykorzystuje agenty oparte na AI, które naśladują ludzką intuicję, zapewniając pełne pokrycie OWASP Top 10 w mniej niż 15 minut. To rozwiązanie, któremu zaufały zespoły programistyczne z całego świata, stawiające bezpieczeństwo na pierwszym miejscu, aby wyeliminować krytyczne luki w zabezpieczeniach, zanim dotrą one do produkcji. Przestań zgadywać na temat swojego stanu bezpieczeństwa i uzyskaj wyniki w czasie rzeczywistym, które można wykorzystać.

Przestań czekać na ręczne raporty - zautomatyzuj swoje bezpieczeństwo za pomocą Penetrify

Przejmij kontrolę nad swoim przepływem pracy bezpieczeństwa i buduj z pewnością.

Często zadawane pytania

Czy zautomatyzowane narzędzia naprawdę mogą znajdować wady logiki równie dobrze jak ludzie?

Nie, zautomatyzowane narzędzia obecnie nie znajdują złożonych wad logiki biznesowej tak skutecznie, jak wykwalifikowany ludzki tester penetracyjny. Automatyzacja doskonale sprawdza się w identyfikowaniu znanych wzorców luk w zabezpieczeniach, takich jak OWASP Top 10, z niesamowitą szybkością i skalą. Jednak ludzki ekspert jest nadal potrzebny do zrozumienia kontekstu biznesowego, takiego jak wieloetapowa transakcja finansowa, aby wykryć unikalne wady projektowe. Badania pokazują, że ludzcy testerzy mogą znaleźć do 45% więcej luk w logice biznesowej niż same zautomatyzowane narzędzia.

Czy zautomatyzowany test penetracyjny spełni wymagania zgodności, takie jak SOC2 lub HIPAA?

Tak, w wielu przypadkach zautomatyzowane testy penetracyjne mogą spełniać wymagania zgodności, ale akceptacja audytorów jest różna. W przypadku SOC 2, ciągłe zautomatyzowane testowanie zapewnia mocne dowody na ciągłe monitorowanie bezpieczeństwa. W przypadku Reguły Bezpieczeństwa HIPAA (45 CFR § 164.308) może spełnić potrzebę okresowych ocen technicznych. Zawsze najlepiej jest skonsultować się z firmą audytorską, ponieważ niektóre mogą nadal wymagać raportu z ręcznego testu penetracyjnego dla niektórych aplikacji o wysokim ryzyku lub początkowych certyfikacji.

W jaki sposób narzędzia do testowania penetracyjnego oparte na AI redukują fałszywe alarmy?

Narzędzia oparte na AI redukują fałszywe alarmy, aktywnie walidując potencjalne luki w zabezpieczeniach, zamiast tylko zgłaszać dopasowania wzorców. Tradycyjny skaner może oznaczyć potencjalne wstrzyknięcie SQL, ale narzędzie AI spróbuje bezpiecznego, nieniszczącego ładunku, aby potwierdzić, że jest naprawdę podatne na wykorzystanie. Analizując odpowiedź aplikacji i ucząc się na bilionach punktów danych bezpieczeństwa, platformy te mogą zmniejszyć współczynnik fałszywych alarmów nawet o 90% w porównaniu ze starszymi narzędziami dynamicznego testowania bezpieczeństwa aplikacji (DAST).

Jaka jest różnica między skanerem luk w zabezpieczeniach a zautomatyzowanym testowaniem penetracyjnym?

Skaner luk w zabezpieczeniach identyfikuje listę potencjalnych słabości, podczas gdy zautomatyzowane narzędzie do testowania penetracyjnego próbuje bezpiecznie je wykorzystać, aby potwierdzić ryzyko. Skaner jest jak raport o otwartych drzwiach w budynku. Zautomatyzowane testowanie penetracyjne, będące jedną z najskuteczniejszych alternatyw dla ręcznych testów penetracyjnych, faktycznie próbuje otworzyć te drzwi i zobaczyć, do czego można uzyskać dostęp, dostarczając zweryfikowane ustalenia i dokładniejszy obraz Twojego rzeczywistego stanu bezpieczeństwa.

Ile mogę zaoszczędzić, przechodząc z ręcznego testowania penetracyjnego na platformę AI?

Organizacje mogą zazwyczaj zaoszczędzić od 50% do 70% na swoim budżecie testowym, przechodząc na platformę opartą na AI. Pojedynczy ręczny test penetracyjny aplikacji internetowej może kosztować od 15 000 do 30 000 USD i trwać 2–4 tygodnie. W przeciwieństwie do tego, roczna subskrypcja platformy AI zapewnia ciągłe, testowanie na żądanie za porównywalną lub niższą cenę, eliminując wysoki koszt ręcznego ponownego testowania po naprawieniu błędów przez programistów i przyspieszając cykle wydawania.

Czy uruchamianie zautomatyzowanych testów penetracyjnych w środowisku produkcyjnym jest bezpieczne?

Tak, uruchamianie nowoczesnych zautomatyzowanych testów penetracyjnych w systemach produkcyjnych jest bezpieczne, jeśli są odpowiednio skonfigurowane. Platformy te są projektowane z myślą o bezpieczeństwie, używając nieniszczących ładunków, które identyfikują wady bez powodowania przestojów lub uszkodzenia danych. Na przykład udowadniają wstrzyknięcie SQL bez używania poleceń takich jak DROP TABLE. Najlepszą praktyką jest uruchamianie wstępnych testów w środowisku testowym i planowanie testów produkcyjnych w okresach niskiego natężenia ruchu, co zmniejsza ryzyko operacyjne o ponad 95%.

Jak często powinienem uruchamiać zautomatyzowane testy penetracyjne w porównaniu z ręcznymi?

Powinieneś uruchamiać zautomatyzowane testy penetracyjne w sposób ciągły w swoim potoku rozwoju, najlepiej przy każdym znaczącym zatwierdzeniu kodu. To wychwytuje luki w zabezpieczeniach wcześnie, kiedy ich naprawa jest najtańsza. Ręczne testy penetracyjne najlepiej wykorzystywać raz w roku do dogłębnej analizy i spełnienia określonych mandatów zgodności. To hybrydowe podejście łączy szybkość automatyzacji z krytycznym myśleniem ludzkich ekspertów, oferując solidną alternatywę dla polegania wyłącznie na