Oltre il collo di bottiglia umano: le migliori alternative al Manual Pen Testing nel 2026

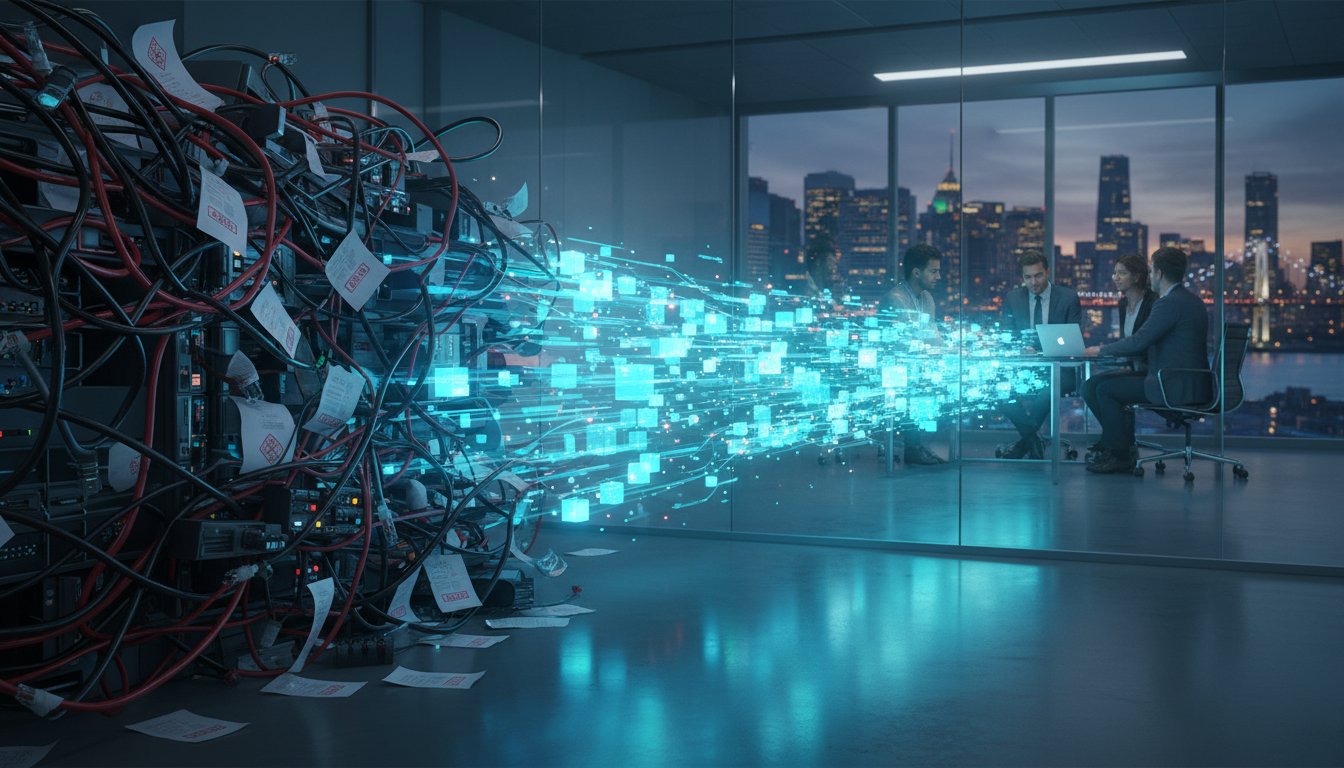

Il tuo annuale Penetration Testing è una passività per la sicurezza. Può sembrare duro, ma considera i fatti. Spendi da 10.000 a oltre 30.000 dollari, attendi in media 23 giorni per il completamento dell'attività e poi ricevi un report statico in PDF. Cosa succede nel momento in cui i tuoi ingegneri pubblicano il successivo aggiornamento del codice? Quel costoso report diventa un documento storico, un'istantanea di un sistema che non esiste più. Le vulnerabilità che hai appena pagato per trovare potrebbero essere sparite, ma una nuova e critica potrebbe essere stata appena introdotta.

È un ciclo frustrante e inefficiente, ma non deve essere la tua realtà nel 2026. Questa guida esplora le migliori alternative al manual pen testing, spostandoti da audit lenti e costosi a una postura di sicurezza continua e automatizzata. Scoprirai come le strategie guidate dall'IA possono fornire feedback in tempo reale e scalare senza sforzo con la velocità del tuo sviluppo, consentendoti di testare ogni singola release senza costi o ritardi paralizzanti. Preparati a trasformare il tuo programma di sicurezza da un collo di bottiglia reattivo a una parte proattiva e integrata del tuo flusso di lavoro.

Punti Chiave

- Comprendere perché i tradizionali pentest manuali puntuali non riescono a proteggere le applicazioni in un ambiente di continuous deployment.

- Scoprire le tre principali alternative al manual pen testing, tra cui DAST, bug bounties e piattaforme AI di nuova generazione.

- Apprendere la differenza fondamentale tra scanner automatizzati di base e agenti AI context-aware che testano come ricercatori umani.

- Ricevere un piano pratico, passo dopo passo, per iniziare a far migrare il tuo team verso una strategia di sicurezza continua e automatizzata.

La crisi del Pentest Manuale: perché gli Audit Tradizionali non Riescono a Tenere il Passo nel 2026

Per anni, il pentest manuale annuale è stato il gold standard della garanzia di sicurezza. Assumevi un team, che passava due settimane a violare la tua applicazione, e ricevevi un report dettagliato in PDF. Ma in un'era di integrazione continua e deployment giornalieri, questo modello è fondamentalmente rotto. Ciò che un tempo era un punto di riferimento della sicurezza è diventato un pericoloso collo di bottiglia, creando un falso senso di sicurezza che evapora con il successivo commit del codice.

Il problema principale è la fallacia del "Punto nel Tempo". Un report pulito il 1° maggio è effettivamente privo di significato dopo che il tuo team ha distribuito una nuova funzionalità il 2 maggio. I moderni cicli di sviluppo si muovono a una velocità per cui le pratiche di sicurezza tradizionali non sono mai state progettate. Questo approccio statico, basato su snapshot, alla sicurezza semplicemente non riesce a far fronte, costringendo i leader dell'ingegneria a cercare alternative al manual pen testing efficaci che si allineino al ritmo di sviluppo odierno.

Questa crisi è aggravata da tre fattori critici:

- Il Costo della Competenza Umana: La domanda di talenti di sicurezza d'élite ha superato l'offerta. Le tariffe giornaliere per i ricercatori di alto livello ora superano regolarmente i 2.500 dollari, rendendo il testing completo e frequente finanziariamente proibitivo per tutte le aziende, tranne le più grandi. Un singolo impegno di due settimane può facilmente costare più di 25.000 dollari.

- Colli di Bottiglia nella Pianificazione: Trovare uno slot disponibile presso una società rispettabile spesso richiede un preavviso da 4 a 6 settimane. Questo ritardo impone una scelta dolorosa: interrompere la tua pipeline di rilascio e sacrificare la velocità, oppure distribuire nuovo codice non testato, sperando per il meglio. Nessuna delle due opzioni è accettabile.

- Il Gap di Conformità: I regolatori stanno recuperando terreno. Framework come SOC 2 e il Digital Operational Resilience Act (DORA) enfatizzano sempre più il monitoraggio continuo della sicurezza rispetto ai controlli periodici. Un report annuale derivante da un impegno standard di Penetration Testing manuale non soddisfa più gli auditor che si aspettano di vedere prove di una continua diligenza nella sicurezza.

Il Compromesso tra Velocità e Profondità

Dato un intervallo fisso di due settimane, anche i migliori hacker etici sono costretti a dare priorità alle vulnerabilità superficiali rispetto ai difetti della business logic complessi e profondi. La fatica psicologica si fa sentire dopo giorni di intensa concentrazione, aumentando la probabilità di errori umani e risultati mancati nel report finale. Gli audit manuali poco frequenti creano un "debito di sicurezza" crescente, in cui le vulnerabilità non scoperte si accumulano a ogni nuova release, aumentando silenziosamente la tua superficie di attacco nel tempo.

Costi Nascosti degli Impegni Manuali

Il prezzo di listino di un pentest è solo l'inizio. Il tuo team di ingegneria interno spenderà circa 40-60 ore per gestire l'impegno, rispondere alle domande e configurare gli ambienti. Quindi, le vulnerabilità critiche rimangono irrisolte in un report statico in PDF per una media di 28 giorni prima di essere classificate e corrette. Quando confronti il ROI di un test una tantum da 20.000 dollari che diventa obsoleto in 24 ore con il monitoraggio continuo e automatizzato della sicurezza, il caso finanziario per trovare alternative al manual pen testing diventa innegabile.

Le 3 Principali Alternative al Manual Pen Testing

Superare i tradizionali test manuali puntuali non significa abbandonare la sicurezza guidata dall'uomo. Significa aumentarla con metodi più intelligenti, più veloci e più continui. Il panorama del moderno application security testing si basa su tre pilastri fondamentali, ognuno dei quali offre un distinto equilibrio di velocità, profondità e costo. Queste principali alternative al manual pen testing forniscono un toolkit strategico per i team di sicurezza che mirano a una copertura completa senza i colli di bottiglia degli sforzi puramente manuali.

DAST e SAST: Le Fondamenta Automatizzate

Gli strumenti di Dynamic (DAST) e Static (SAST) Application Security Testing sono i cavalli di battaglia di un moderno programma DevSecOps. Integrato direttamente nella pipeline CI/CD, SAST scansiona il tuo codice sorgente alla ricerca di potenziali difetti prima della compilazione, mentre DAST testa l'applicazione in esecuzione alla ricerca di vulnerabilità dopo il deployment. Questo approccio automatizzato-first è essenziale per individuare errori di configurazione comuni e exploit noti, come molti di quelli presenti nella OWASP Top 10. Questi strumenti sono fondamentali per costruire un programma che si allinei a principi come il framework di monitoraggio continuo del NIST, che enfatizza la valutazione continua. La loro debolezza critica, tuttavia, è il rumore. Uno studio del Ponemon Institute del 2021 ha rilevato che i team di sicurezza spendono quasi 320 ore a settimana per il triage degli avvisi, con il 45% di tali avvisi che sono falsi positivi. Questa "fatica da avviso" può indurre gli ingegneri a ignorare le minacce reali.

Programmi Bug Bounty: Crowdsourcing Controllato

I programmi bug bounty invertono la rotta invitando un pool globale di hacker etici a trovare vulnerabilità nelle tue applicazioni. Invece di pagare per il tempo, paghi per i risultati. Questo modello offre un'incredibile diversità nei vettori di attacco, poiché migliaia di ricercatori con diverse competenze e prospettive testano simultaneamente le tue difese. È un modo potente per mettere sotto pressione le applicazioni mature. Tuttavia, questo approccio ha le sue sfide.

- Pro: Accesso a un enorme pool di talenti, testing continuo da parte di aggressori del mondo reale e pagamento basato su risultati convalidati.

- Contro: Costi imprevedibili, un elevato volume di report di bassa qualità o duplicati e una scarsa adattabilità per i prodotti in fase iniziale, dove i difetti di base possono portare a un'ondata di costosi pagamenti.

Il modello pay-per-vulnerability è eccellente per obiettivi maturi e rafforzati, ma può essere finanziariamente rovinoso per le nuove applicazioni. Per loro, una valutazione a costo fisso fornisce una baseline più controllata e prevedibile.

Una nuova categoria di testing è emersa per colmare il divario tra l'elevato rumore degli scanner automatizzati e l'alto costo della sicurezza crowdsourced. Le piattaforme autonome di pentesting AI utilizzano algoritmi sofisticati per imitare la logica e la strategia di un hacker etico umano. Non si limitano a trovare singole vulnerabilità; le concatenano per scoprire complessi percorsi di exploit che portano a un impatto aziendale significativo. Questo approccio offre la velocità dell'automazione con un livello di intelligenza che riduce drasticamente i falsi positivi a meno dell'1% su alcune piattaforme. Comprendere come un motore di pentesting guidato dall'IA possa convalidare autonomamente i suoi risultati è fondamentale per vederne il valore come una delle alternative al manual pen testing più efficaci disponibili oggi.

Testing basato sull'IA vs. Scanner Tradizionali: Capire la Differenza

Gli scanner di sicurezza tradizionali sono bloccati nel passato. Si basano su espressioni regolari (regex) e rilevamento basato su firme, essenzialmente giocando a un gioco digitale di "Dov'è Waldo?" cercando schemi noti come cattivi. Questo approccio ha funzionato un decennio fa, ma le complesse applicazioni di oggi lo hanno superato. La sicurezza moderna richiede più della semplice corrispondenza di modelli; richiede comprensione del contesto, dell'intento e della logica. È qui che gli agenti di sicurezza basati sull'IA creano un cambiamento fondamentale.

Un agente AI costruisce un modello dinamico della tua applicazione. Impara le relazioni tra ruoli utente, endpoint API e flussi di dati, proprio come un tester umano che mappa una superficie di attacco. Comprende che un endpoint come /api/v1/admin/users dovrebbe comportarsi in modo diverso per un amministratore rispetto a un utente standard. Uno scanner tradizionale vede un endpoint; un agente AI vede un potenziale errore di controllo degli accessi. Questa consapevolezza del contesto gli consente di scoprire vulnerabilità che sono invisibili agli strumenti legacy.

Il salto più significativo è lo sfruttamento autonomo. Uno scanner tradizionale potrebbe trovare una singola perdita di informazioni a bassa gravità. Un agente AI può concatenare quella perdita con altre tre vulnerabilità minori per ottenere l'esecuzione di codice remoto, imitando i movimenti laterali multi-step di un aggressore umano. Questa capacità di pensare in sequenze trasforma ciò che sarebbe un risultato a bassa priorità in un avviso critico, fornendo una visione molto più realistica della tua postura di rischio e rendendola una delle alternative al manual pen testing più potenti disponibili oggi.

Come gli Agenti AI Risolvono il Problema del "Difetto di Logica"

I difetti della business logic, come il Broken Access Control e gli Insecure Direct Object References (IDOR), sono costantemente classificati nella OWASP Top 10, ma sono notoriamente difficili da trovare per gli scanner tradizionali. Questi non sono errori di sintassi del codice; sono difetti nel flusso di lavoro dell'applicazione. Gli agenti AI utilizzano LLM per prevedere e testare questi percorsi logici, chiedendo "cosa succede se un utente non privilegiato tenta di eseguire questa funzione privilegiata?" Per eliminare i falsi positivi, gli agenti AI ritestano autonomamente le potenziali vulnerabilità utilizzando payload e dati contestuali vari, confermando la sfruttabilità prima che venga creato un avviso.

Testing Continuo vs. Ricorrente

Il vecchio modello di penetration test trimestrali è rotto. Con il 60% dei team di sviluppo che ora rilasciano codice due volte più velocemente rispetto al 2020, secondo il sondaggio di GitLab, una valutazione puntuale è obsoleta nel momento in cui è terminata. Le piattaforme AI consentono un passaggio al testing continuo su ogni singolo commit. Ciò scala la sicurezza in un modo in cui gli umani non possono; una singola piattaforma AI può fare il lavoro di 10 penetration tester senior contemporaneamente, integrandosi direttamente nella pipeline CI/CD. Invece di un report in PDF, i risultati diventano ticket Jira pronti per gli sviluppatori, completi di consigli per la correzione, creando un ciclo di feedback immediato che rafforza effettivamente la postura di sicurezza a ogni build.

Come Passare a una Strategia di Sicurezza Automatizzata

Passare da controlli di sicurezza periodici e manuali a un modello continuo e automatizzato non è un cambio di interruttore dall'oggi al domani. È una migrazione strategica che responsabilizza i tuoi team di ingegneria e rafforza le tue applicazioni contro le minacce moderne. Una transizione di successo segue un chiaro processo in quattro fasi che crea slancio e offre risultati misurabili.

Questo approccio graduale riduce al minimo le interruzioni e garantisce che la tua postura di sicurezza si evolva con il tuo ciclo di vita di sviluppo, piuttosto che rimanere indietro di un intero anno.

- Passo 1: Esegui un audit della tua attuale superficie di attacco e identifica le risorse ad alto rischio. Non puoi proteggere ciò che non sai che esiste. Inizia utilizzando uno strumento di Attack Surface Management (ASM) per creare un inventario completo di tutte le risorse esposte a Internet. Dai loro la priorità in base alla criticità aziendale. La tua API del database clienti, ad esempio, comporta un rischio infinitamente maggiore rispetto a un sito di marketing statico. Questa mappa iniziale è la tua base.

- Passo 2: Distribuisci la scansione continua per la OWASP Top 10. Prima di immergerti in complesse business logic, elimina le vulnerabilità comuni. Il Dynamic Application Security Testing (DAST) automatizzato può scansionare continuamente i tuoi ambienti di staging e produzione alla ricerca di problemi come SQL Injection (A03:2021) e Broken Access Control (A01:2021). Questo elimina almeno l'80% del tipico "rumore" che impantana i tester manuali.

- Passo 3: Sostituisci i test manuali annuali con il pentesting autonomo guidato dall'IA. Questo è il fulcro della tua nuova strategia. Invece di una singola valutazione puntuale, una piattaforma autonoma testa le tue applicazioni 24 ore su 24, 7 giorni su 7, scoprendo complesse catene di vulnerabilità proprio come farebbe un essere umano. Queste potenti alternative al manual pen testing si integrano direttamente nella tua pipeline CI/CD, testando ogni nuova funzionalità prima che venga rilasciata.

- Passo 4: Riserva il 'Red Teaming' umano per le revisioni architettoniche mission-critical. I tuoi talenti di sicurezza umani d'élite (e costosi) non dovrebbero essere sprecati per trovare cross-site scripting. Riserva il loro tempo per iniziative strategiche di alto valore. Usali per rivedere l'architettura di un nuovo sistema di elaborazione dei pagamenti o per simulare un sofisticato attacco Advanced Persistent Threat (APT) multi-mese.

Definire i Tuoi Requisiti per il 2026

Quando valuti gli strumenti, dai la priorità alle soluzioni create per lo sviluppo moderno. Cerca un robusto supporto API per una perfetta integrazione CI/CD, connettori nativi per AWS e Google Cloud e una comprovata capacità di fornire risultati con un tasso di falsi positivi inferiore al 2%. Sii scettico nei confronti del marketing "AI"; richiedi la prova di un motore di ragionamento autentico, non solo uno scanner statico riconfezionato. Fondamentalmente, assicurati che la piattaforma offra una scansione autenticata in grado di navigare nello stato complesso delle Single-Page Applications (SPA) e delle piattaforme SaaS.

Gestire il Cambiamento Culturale in DevOps

Per coinvolgere gli sviluppatori, inizia integrando lo strumento per segnalare solo vulnerabilità critiche ad alta affidabilità. La fiducia si costruisce fornendo risultati accurati e fruibili. Implementa gate di sicurezza non bloccanti che creano automaticamente ticket Jira, ma interrompono la build solo per un CVE con un punteggio CVSS superiore a 9.0. Il tuo principale Key Performance Indicator (KPI) dovrebbe essere il Mean Time to Remediate (MTTR). Un programma di successo vedrà il tuo MTTR per i difetti critici scendere da una media del settore di 60 giorni a meno di 7. Scopri come la piattaforma di Penetrify ti aiuta a monitorare e ridurre il tuo MTTR con analisi in tempo reale.

Perché Penetrify è l'Alternativa Più Intelligente per la Sicurezza delle App Web

Sebbene il mercato offra diverse alternative al manual pen testing, non sono tutte create uguali. Penetrify sfrutta agenti autonomi guidati dall'IA per fornire una soluzione che non è solo più veloce o più economica; è fondamentalmente più allineata con i moderni cicli di sviluppo rapidi. Fornisce la profondità di un ricercatore umano con la velocità e la scalabilità dell'automazione.

Dimentica gli scanner legacy che si limitano a lanciare payload generici sui tuoi endpoint. Gli agenti autonomi di Penetrify operano come un team di ricercatori di sicurezza d'élite. Scansionano l'intera applicazione web, mappano la sua esclusiva business logic e comprendono i complessi flussi utente. Questa consapevolezza del contesto consente loro di concatenare risultati a bassa gravità in exploit critici e ad alto impatto, identificando vulnerabilità che gli strumenti DAST tradizionali mancano in oltre l'80% dei casi. Possono gestire facilmente complesse single-page applications (SPA) e aree utente autenticate, fornendo un livello di profondità precedentemente disponibile solo da un impegno manuale di più settimane.

Il più grande collo di bottiglia nel testing manuale non è il test stesso; è il ciclo di feedback. Aspetti dalle quattro alle sei settimane per un report statico in PDF. Penetrify distrugge quel modello obsoleto. Puoi passare dall'iscrizione alla ricezione del tuo primo report completo di pentesting in meno di 30 minuti. Quel report è una parte fruibile e viva del tuo flusso di lavoro di sviluppo. Attraverso integrazioni dirette, Penetrify fornisce:

- Ticketing Automatizzato: Le vulnerabilità vengono inviate direttamente a Jira o GitLab Issues, complete di passaggi di riproduzione, payload e guida alla correzione. Niente più immissione manuale dei dati.

- Guardrail CI/CD: Le scansioni non riuscite possono bloccare automaticamente una merge request in GitHub o GitLab, impedendo che vulnerabilità critiche raggiungano mai la produzione.

- Evidenza Developer-First: Ogni risultato include le esatte richieste e risposte HTTP, consentendo agli sviluppatori di correggere i problemi fino al 95% più velocemente rispetto ai report tradizionali.

Questa combinazione di profondità e velocità crea un ROI senza pari, affermando Penetrify come la scelta principale per le aziende che cercano alternative efficaci al manual pen testing. Un tipico pentest manuale per un'app web di medie dimensioni costa tra i 15.000 e i 25.000 dollari per una valutazione puntuale. Con Penetrify, ottieni una copertura di testing 10 volte superiore, in esecuzione continua, per circa un decimo di quel costo annuale. Non stai solo acquistando un singolo test; stai investendo in una postura di sicurezza persistente.

Monitoraggio Continuo per la OWASP Top 10

Penetrify fornisce una validazione automatizzata 24 ore su 24, 7 giorni su 7 contro rischi critici come SQL Injection (SQLi), Cross-Site Scripting (XSS) e Cross-Site Request Forgery (CSRF). La nostra scansione "sempre attiva" significa che ogni nuovo commit del codice viene testato. Ciò rileva immediatamente le regressioni di sicurezza, molto prima che diventino un'esercitazione antincendio di produzione. Rimani conforme e sicuro facendo riferimento alla nostra guida completa OWASP Top 10.

Inizia con la Sicurezza basata sull'IA

La nostra piattaforma SaaS non richiede alcuna installazione. Fornisci semplicemente un URL e lascia che i nostri agenti AI si mettano al lavoro. Entro il 2026, Gartner prevede che il testing della sicurezza delle API e delle applicazioni sarà dominato da piattaforme integrate e guidate dall'IA, rendendo la consulenza manuale legacy una passività operativa. Non aspettare una violazione per modernizzare il tuo programma di sicurezza. Il futuro della sicurezza delle applicazioni è autonomo ed è disponibile oggi.

Inizia la Tua Scansione di Sicurezza Continua Gratuita con Penetrify

Entra nel 2026 con una Sicurezza Più Intelligente e Veloce

Il panorama digitale del 2026 richiede più di quanto la sicurezza tradizionale possa offrire. Il pentesting manuale, un tempo il gold standard, ora crea un collo di bottiglia critico che rallenta i tuoi cicli di rilascio e lascia le applicazioni vulnerabili per settimane. Come abbiamo dettagliato, le alternative al manual pen testing più efficaci non si limitano a trovare le vulnerabilità più velocemente; si integrano direttamente nella tua pipeline di sviluppo. Sfruttano la potenza dell'IA per fornire una sicurezza continua e completa senza l'attesa alimentata dall'uomo.

Penetrify rappresenta questa prossima evoluzione nella sicurezza delle app web. La nostra piattaforma utilizza agenti guidati dall'IA che imitano l'intuizione umana, fornendo una copertura completa della OWASP Top 10 in meno di 15 minuti. È la soluzione di cui si fidano i team di sviluppo security-first in tutto il mondo per eliminare le vulnerabilità critiche prima che raggiungano la produzione. Smetti di indovinare la tua postura di sicurezza e ottieni risultati fruibili in tempo reale.

Smetti di aspettare i report manuali - Automatizza la tua sicurezza con Penetrify

Prendi il controllo del tuo flusso di lavoro di sicurezza e costruisci con sicurezza.

Domande Frequenti

Gli strumenti automatizzati possono davvero trovare difetti di logica così bene come gli umani?

No, gli strumenti automatizzati attualmente non trovano difetti complessi nella business logic in modo efficace come un pentester umano esperto. L'automazione eccelle nell'identificare schemi di vulnerabilità noti, come la OWASP Top 10, con incredibile velocità e scalabilità. Tuttavia, è ancora necessario un esperto umano per comprendere il contesto aziendale, come una transazione finanziaria multi-step, per individuare difetti di progettazione unici. Gli studi dimostrano che i tester umani possono trovare fino al 45% in più di vulnerabilità della business logic rispetto ai soli strumenti automatizzati.

Un pentest automatizzato soddisferà i requisiti di conformità come SOC2 o HIPAA?

Sì, in molti casi, il pentesting automatizzato può soddisfare i requisiti di conformità, ma l'accettazione dell'auditor varia. Per SOC 2, il testing automatizzato continuo fornisce una forte evidenza per il monitoraggio continuo della sicurezza. Per la Security Rule di HIPAA (45 CFR § 164.308), può soddisfare la necessità di valutazioni tecniche periodiche. È sempre meglio confermare con la tua specifica società di audit, poiché alcune potrebbero ancora richiedere un report di pentest manuale per determinate applicazioni ad alto rischio o certificazioni iniziali.

Come fanno gli strumenti di pentesting basati sull'IA a ridurre i falsi positivi?

Gli strumenti basati sull'IA riducono i falsi positivi convalidando attivamente le potenziali vulnerabilità invece di segnalare solo le corrispondenze di pattern. Uno scanner tradizionale potrebbe segnalare una potenziale SQL injection, ma uno strumento AI tenterà un payload sicuro e non distruttivo per confermare che è veramente sfruttabile. Analizzando la risposta dell'applicazione e apprendendo da trilioni di punti dati di sicurezza, queste piattaforme possono ridurre i tassi di falsi positivi fino al 90% rispetto ai vecchi strumenti di dynamic application security testing (DAST).

Qual è la differenza tra uno scanner di vulnerabilità e il pentesting automatizzato?

Uno scanner di vulnerabilità identifica un elenco di potenziali debolezze, mentre uno strumento di pentesting automatizzato tenta di sfruttarle in modo sicuro per confermare il rischio. Uno scanner è come un report di porte sbloccate in un edificio. Il pentesting automatizzato, una delle alternative al manual pen testing più efficaci, cerca effettivamente di aprire quelle porte e vedere a cosa si può accedere, fornendo risultati convalidati e un quadro più accurato della tua postura di sicurezza nel mondo reale.

Quanto posso risparmiare passando dal pentesting manuale a una piattaforma AI?

Le organizzazioni possono in genere risparmiare tra il 50% e il 70% sul budget di testing passando a una piattaforma basata sull'IA. Un singolo pentest manuale di un'applicazione web può costare tra i 15.000 e i 30.000 dollari e richiedere 2-4 settimane. Al contrario, un abbonamento annuale per una piattaforma AI fornisce testing continuo su richiesta a un prezzo comparabile o inferiore, eliminando l'alto costo del re-testing manuale dopo che gli sviluppatori hanno corretto i bug e accelerando i cicli di rilascio.

È sicuro eseguire penetration test automatizzati su un ambiente di produzione?

Sì, è sicuro eseguire moderni penetration test automatizzati su sistemi di produzione se configurati correttamente. Queste piattaforme sono progettate pensando alla sicurezza, utilizzando payload non distruttivi che identificano i difetti senza causare tempi di inattività o danneggiamento dei dati. Ad esempio, dimostrano la SQL injection senza utilizzare comandi come `DROP TABLE`. La best practice prevede l'esecuzione di test iniziali in un ambiente di staging e la pianificazione di test di produzione durante le finestre di basso traffico, il che riduce il rischio operativo di oltre il 95%.

Con quale frequenza dovrei eseguire pen test automatizzati rispetto a quelli manuali?

Dovresti eseguire pen test automatizzati continuamente all'interno della tua pipeline di sviluppo, idealmente con ogni commit di codice significativo. Questo rileva le vulnerabilità in anticipo quando sono più economiche da correggere. I pen test manuali sono meglio utilizzati su base annuale per un'analisi approfondita e per soddisfare specifici mandati di conformità. Questo approccio ibrido combina la velocità dell'automazione con il pensiero critico degli esperti umani, offrendo una solida alternativa al fare affidamento esclusivamente sul manual pen testing.

Cosa succede se uno strumento automatizzato manca una vulnerabilità critica?

Nessuna singola soluzione di sicurezza offre una protezione al 100%, motivo per cui una strategia di difesa in profondità è fondamentale. Se uno strumento automatizzato manca una vulnerabilità, la responsabilità ultima di una violazione ricade comunque sull'organizzazione. Ciò rafforza la necessità di un programma di sicurezza a più livelli che includa un Web Application Firewall (WAF), pratiche di codifica sicure e revisioni manuali periodiche. Ciò garantisce che siano in atto più controlli per mitigare il rischio di un singolo punto di errore.