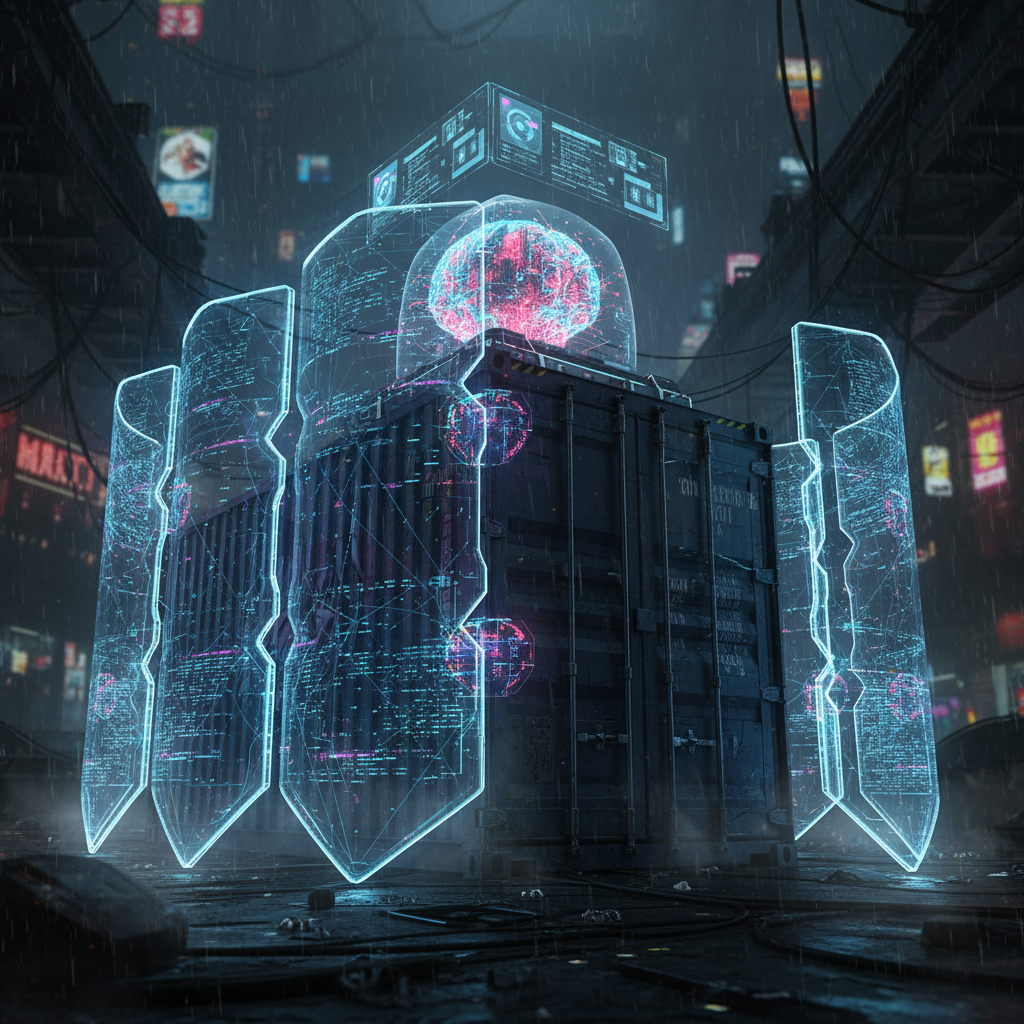

Tests de sécurité des conteneurs : Docker, images et protection d'exécution

Tests de sécurité des images

Les tests d'images de conteneurs évaluent la provenance de l'image de base (registres de confiance vs sources publiques), l'analyse des CVE connues (packages OS, dépendances des applications), la signature et la vérification des images, la construction d'images minimales (les packages inutiles augmentent la surface d'attaque) et les meilleures pratiques Dockerfile (builds multi-étapes, utilisateurs non-root, couches en lecture seule).

Tests de configuration d'exécution

Les tests d'exécution évaluent si les conteneurs s'exécutent en tant que non-root, si le mode privilégié est désactivé, si la suppression de capabilities est implémentée, si les systèmes de fichiers root en lecture seule sont appliqués et si les limites de ressources empêchent les attaques par déni de service. Chaque privilège inutile est un vecteur d'échappement potentiel.

Sécurité du registre

Les tests évaluent les contrôles d'accès au registre, les politiques de pull d'images, l'intégration de l'analyse des vulnérabilités et si des images non signées ou non analysées peuvent être déployées en production.

Vecteurs d'échappement de conteneurs

Les tests sondent les vecteurs d'échappement : conteneurs privilégiés, partage de l'espace de noms de l'hôte, montages de socket Docker accessibles en écriture, exploitation des vulnérabilités du kernel et profils seccomp/AppArmor mal configurés. L'échappement de conteneur est la conclusion la plus grave en matière de sécurité des conteneurs.

Tests avec Penetrify

Les tests de sécurité des conteneurs de Penetrify couvrent l'analyse des images, la configuration d'exécution, la sécurité du registre et les tests de vecteurs d'échappement, fournissant l'évaluation complète de la sécurité des conteneurs que les cadres de conformité exigent.

En résumé

Les conteneurs ne sont sûrs que dans la mesure de leur configuration. Les vulnérabilités des images, les privilèges d'exécution et les vecteurs d'échappement créent des risques que les méthodes de test traditionnelles ne détectent pas. Penetrify teste l'ensemble du cycle de vie du conteneur.