Más allá del cuello de botella humano: Las mejores alternativas a los Pen Testing manuales en 2026

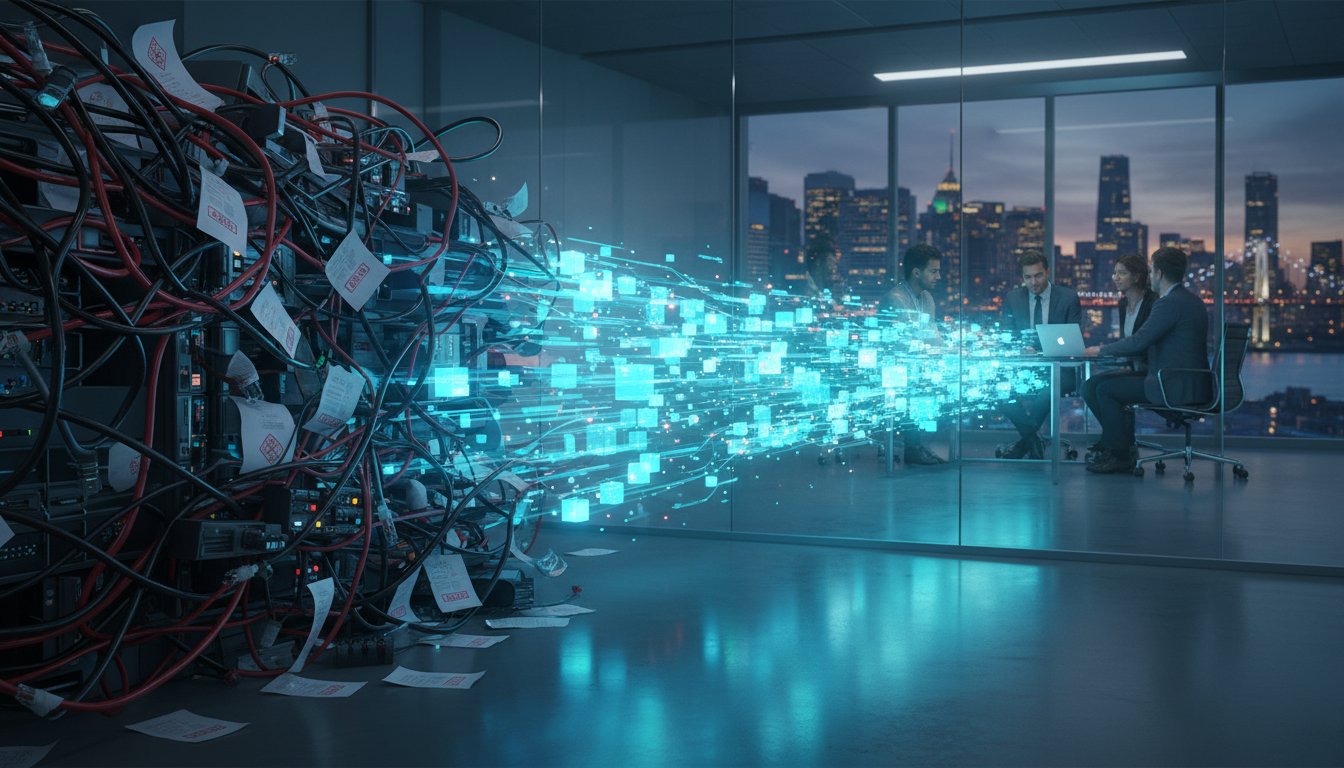

Su prueba de penetración anual es un riesgo para la seguridad. Suena duro, pero considere los hechos. Gasta entre $10,000 y más de $30,000, espera un promedio de 23 días para que se complete el compromiso y luego recibe un informe estático en PDF. ¿Qué sucede en el momento en que sus ingenieros publican la siguiente actualización de código? Ese costoso informe se convierte en un documento histórico, una instantánea de un sistema que ya no existe. Las vulnerabilidades que acaba de pagar para encontrar podrían desaparecer, pero una nueva y crítica podría haberse introducido.

Es un ciclo frustrante e ineficiente, pero no tiene por qué ser su realidad en 2026. Esta guía explora las mejores alternativas to manual pen testing, que lo trasladan de auditorías lentas y costosas a una postura de seguridad continua y automatizada. Descubrirá cómo las estrategias impulsadas por la IA pueden proporcionar retroalimentación en tiempo real y escalar sin esfuerzo con su velocidad de desarrollo, lo que le permite probar cada versión sin los costos ni las demoras paralizantes. Prepárese para transformar su programa de seguridad de un cuello de botella reactivo en una parte proactiva e integrada de su flujo de trabajo.

Puntos Clave

- Comprenda por qué las pruebas de penetración manuales puntuales tradicionales no logran asegurar las aplicaciones en un entorno de implementación continua.

- Descubra las tres alternativas principales a las pruebas de penetración manuales, incluyendo DAST, programas de recompensas por errores y plataformas de IA de próxima generación.

- Aprenda la diferencia clave entre los escáneres automatizados básicos y los agentes de IA conscientes del contexto que prueban como investigadores humanos.

- Reciba un plan práctico paso a paso para comenzar a hacer la transición de su equipo hacia una estrategia de seguridad continua y automatizada.

La Crisis de las Pruebas de Penetración Manuales: Por Qué las Auditorías Tradicionales No Pueden Mantener el Ritmo en 2026

Durante años, la prueba de penetración manual anual fue el estándar de oro de la garantía de seguridad. Contrataba a un equipo, pasaban dos semanas rompiendo su aplicación y usted recibía un informe detallado en PDF. Pero en una era de integración continua e implementaciones diarias, este modelo está fundamentalmente roto. Lo que antes era un punto de referencia de la seguridad se ha convertido en un cuello de botella peligroso, creando una falsa sensación de seguridad que se evapora con el siguiente compromiso de código.

El problema central es la falacia del "Punto en el Tiempo". Un informe limpio el 1 de mayo es efectivamente insignificante después de que su equipo implemente una nueva característica el 2 de mayo. Los ciclos de desarrollo modernos se mueven a una velocidad para la que las prácticas de seguridad tradicionales nunca fueron diseñadas. Este enfoque estático y basado en instantáneas de la seguridad simplemente no puede hacer frente, lo que obliga a los líderes de ingeniería a buscar alternatives to manual pen testing eficaces que se alineen con el ritmo de desarrollo actual.

Esta crisis se agrava por tres factores críticos:

- El Costo de la Experiencia Humana: La demanda de talento de seguridad de élite ha superado la oferta. Las tarifas diarias para los investigadores de primer nivel ahora superan regularmente los $2,500, lo que hace que las pruebas integrales y frecuentes sean financieramente prohibitivas para todas las empresas, excepto las más grandes. Un solo compromiso de dos semanas puede costar fácilmente más de $25,000.

- Cuellos de Botella de Programación: Encontrar un espacio disponible con una empresa de renombre a menudo requiere un plazo de entrega de 4 a 6 semanas. Este retraso obliga a una elección dolorosa: detener su canalización de lanzamiento y sacrificar la velocidad, o implementar código nuevo sin probar, esperando lo mejor. Ninguna de las opciones es aceptable.

- La Brecha de Cumplimiento: Los reguladores se están dando cuenta. Marcos como SOC 2 y la Ley de Resiliencia Operacional Digital (DORA) enfatizan cada vez más el monitoreo continuo de la seguridad sobre las verificaciones periódicas. Un informe anual de un compromiso de Penetration Testing manual estándar ya no satisface a los auditores que esperan ver evidencia de la diligencia continua en materia de seguridad.

La Compensación entre Velocidad y Profundidad

Dado un período fijo de dos semanas, incluso los mejores hackers éticos se ven obligados a priorizar las vulnerabilidades superficiales sobre las fallas lógicas comerciales profundas y complejas. La fatiga psicológica se instala después de días de enfoque intenso, lo que aumenta la probabilidad de error humano y hallazgos omitidos en el informe final. Las auditorías manuales infrecuentes crean una "deuda de seguridad" que se agrava, donde las vulnerabilidades no descubiertas se acumulan con cada nueva versión, aumentando silenciosamente su superficie de ataque con el tiempo.

Costos Ocultos de los Compromisos Manuales

El precio de etiqueta de una prueba de penetración es solo el comienzo. Su equipo de ingeniería interno gastará un estimado de 40 a 60 horas administrando el compromiso, respondiendo preguntas y configurando entornos. Luego, las vulnerabilidades críticas permanecen sin abordar en un informe estático en PDF durante un promedio de 28 días antes de ser clasificadas y corregidas. Cuando compara el ROI de una prueba única de $20,000 que queda obsoleta en 24 horas con el monitoreo de seguridad continuo y automatizado, el argumento financiero para encontrar alternatives to manual pen testing se vuelve innegable.

Las 3 Alternativas Principales a las Pruebas de Penetración Manuales

Ir más allá de las pruebas manuales tradicionales, puntuales, no significa abandonar la seguridad dirigida por humanos. Significa aumentarla con métodos más inteligentes, rápidos y continuos. El panorama de las pruebas de seguridad de aplicaciones modernas se basa en tres pilares centrales, cada uno de los cuales ofrece un equilibrio distinto de velocidad, profundidad y costo. Estas alternatives to manual pen testing principales proporcionan un conjunto de herramientas estratégico para los equipos de seguridad que buscan una cobertura integral sin los cuellos de botella de los esfuerzos puramente manuales.

DAST y SAST: Los Fundamentos Automatizados

Las herramientas de prueba de seguridad de aplicaciones dinámicas (DAST) y estáticas (SAST) son los caballos de batalla de un programa moderno de DevSecOps. Integrado directamente en la canalización de CI/CD, SAST escanea su código fuente en busca de posibles fallas antes de la compilación, mientras que DAST prueba la aplicación en ejecución en busca de vulnerabilidades después de la implementación. Este enfoque automatizado primero es esencial para detectar errores de configuración comunes y vulnerabilidades conocidas, como muchas de las que se encuentran en el OWASP Top 10. Estas herramientas son fundamentales para construir un programa que se alinee con principios como el marco de monitoreo continuo de NIST, que enfatiza la evaluación continua. Su debilidad crítica, sin embargo, es el ruido. Un estudio del Instituto Ponemon de 2021 encontró que los equipos de seguridad dedican casi 320 horas a la semana a la clasificación de alertas, y el 45% de esas alertas son falsos positivos. Esta "fatiga de alertas" puede hacer que los ingenieros ignoren las amenazas reales.

Programas de Recompensas por Errores: Crowdsourcing Controlado

Los programas de recompensas por errores cambian el guion al invitar a un grupo global de hackers éticos a encontrar vulnerabilidades en sus aplicaciones. En lugar de pagar por tiempo, paga por resultados. Este modelo ofrece una diversidad increíble en los vectores de ataque, ya que miles de investigadores con diferentes habilidades y perspectivas prueban sus defensas simultáneamente. Es una forma poderosa de probar a fondo las aplicaciones maduras. Sin embargo, este enfoque tiene sus propios desafíos.

- Pros: Acceso a un grupo de talento masivo, pruebas continuas de atacantes del mundo real y pago basado en hallazgos validados.

- Contras: Costos impredecibles, un alto volumen de informes duplicados o de baja calidad y un ajuste deficiente para los productos en etapa inicial donde las fallas básicas pueden conducir a una avalancha de pagos costosos.

El modelo de pago por vulnerabilidad es excelente para objetivos maduros y reforzados, pero puede ser financieramente ruinoso para las nuevas aplicaciones. Para ellos, una evaluación de costo fijo proporciona una línea de base más controlada y predecible.

Ha surgido una nueva categoría de pruebas para cerrar la brecha entre el alto ruido de los escáneres automatizados y el alto costo de la seguridad de crowdsourcing. Las plataformas autónomas de Penetration Testing con IA utilizan algoritmos sofisticados para imitar la lógica y la estrategia de un hacker ético humano. No solo encuentran vulnerabilidades individuales; las encadenan para descubrir rutas de explotación complejas que conducen a un impacto comercial significativo. Este enfoque ofrece la velocidad de la automatización con un nivel de inteligencia que reduce drásticamente los falsos positivos a menos del 1% en algunas plataformas. Comprender cómo un motor de Penetration Testing impulsado por IA puede validar de forma autónoma sus hallazgos es clave para ver su valor como una de las alternatives to manual pen testing más eficaces disponibles en la actualidad.

Pruebas Impulsadas por IA vs. Escáneres Tradicionales: Entendiendo la Diferencia

Los escáneres de seguridad tradicionales están estancados en el pasado. Se basan en expresiones regulares (regex) y detección basada en firmas, esencialmente jugando un juego digital de "¿Dónde está Wally?" buscando patrones conocidos como malos. Este enfoque funcionó hace una década, pero las complejas aplicaciones actuales lo han superado. La seguridad moderna exige más que la coincidencia de patrones; requiere comprender el contexto, la intención y la lógica. Aquí es donde los agentes de seguridad impulsados por IA crean un cambio fundamental.

Un agente de IA construye un modelo dinámico de su aplicación. Aprende las relaciones entre los roles de usuario, los puntos finales de la API y los flujos de datos, de forma muy parecida a como un evaluador humano traza una superficie de ataque. Entiende que un punto final como /api/v1/admin/users debe comportarse de manera diferente para un administrador que para un usuario estándar. Un escáner tradicional ve un punto final; un agente de IA ve un posible fallo de control de acceso. Esta conciencia del contexto le permite descubrir vulnerabilidades que son invisibles para las herramientas heredadas.

El salto más significativo es la explotación autónoma. Un escáner tradicional podría encontrar una única fuga de información de baja gravedad. Un agente de IA puede encadenar esa fuga con otras tres vulnerabilidades menores para lograr la ejecución remota de código, imitando los movimientos laterales de varios pasos de un atacante humano. Esta capacidad de pensar en secuencias convierte lo que sería un hallazgo de baja prioridad en una alerta crítica, proporcionando una visión mucho más realista de su postura de riesgo y convirtiéndola en una de las alternatives to manual pen testing más poderosas disponibles en la actualidad.

Cómo los Agentes de IA Resuelven el Problema de los 'Fallos Lógicos'

Los fallos en la lógica empresarial, como el control de acceso interrumpido y las referencias inseguras de objetos directos (IDOR), se clasifican constantemente entre los 10 principales de OWASP, pero son notoriamente difíciles de encontrar para los escáneres tradicionales. No son errores de sintaxis de código; son fallos en el flujo de trabajo de la aplicación. Los agentes de IA utilizan LLM para predecir y probar estas rutas lógicas, preguntando "¿qué pasaría si un usuario no privilegiado intenta ejecutar esta función privilegiada?". Para eliminar los falsos positivos, los agentes de IA vuelven a probar de forma autónoma las posibles vulnerabilidades utilizando diversas cargas útiles y datos contextuales, confirmando la explotabilidad antes de que se cree una alerta.

Pruebas Continuas vs. Recurrentes

El antiguo modelo de pruebas de penetración trimestrales está roto. Con el 60% de los equipos de desarrollo lanzando ahora código dos veces más rápido que en 2020, según la encuesta de GitLab, una evaluación puntual queda obsoleta en el momento en que termina. Las plataformas de IA permiten un cambio a pruebas continuas en cada confirmación. Esto escala la seguridad de una manera que los humanos no pueden; una sola plataforma de IA puede hacer el trabajo de 10 probadores de penetración sénior simultáneamente, integrándose directamente en la canalización de CI/CD. En lugar de un informe en PDF, los hallazgos se convierten en tickets de Jira listos para el desarrollador, completos con consejos de remediación, creando un bucle de retroalimentación inmediato que realmente fortalece la postura de seguridad con cada compilación.

Cómo Hacer la Transición a una Estrategia de Seguridad Automatizada

Pasar de las comprobaciones de seguridad manuales periódicas a un modelo continuo y automatizado no es un cambio repentino. Es una migración estratégica que empodera a sus equipos de ingeniería y refuerza sus aplicaciones contra las amenazas modernas. Una transición exitosa sigue un proceso claro de cuatro pasos que genera impulso y ofrece resultados medibles.

Este enfoque gradual minimiza la interrupción y garantiza que su postura de seguridad evolucione con su ciclo de vida de desarrollo, en lugar de quedar rezagada un año completo.

- Paso 1: Audite su superficie de ataque actual e identifique los activos de alto riesgo. No puede proteger lo que no sabe que existe. Comience utilizando una herramienta de gestión de la superficie de ataque (ASM) para crear un inventario completo de todos los activos expuestos a Internet. Priorícelos en función de la criticidad del negocio. Su API de base de datos de clientes, por ejemplo, conlleva infinitamente más riesgo que un sitio de marketing estático. Este mapa inicial es su base.

- Paso 2: Implemente el escaneo continuo para el OWASP Top 10. Antes de sumergirse en fallas lógicas complejas, elimine las vulnerabilidades comunes. Las pruebas dinámicas automatizadas de seguridad de aplicaciones (DAST) pueden escanear continuamente sus entornos de ensayo y producción en busca de problemas como la inyección SQL (A03:2021) y el control de acceso interrumpido (A01:2021). Esto elimina al menos el 80% del "ruido" típico que atasca a los probadores manuales.

- Paso 3: Reemplace las pruebas manuales anuales con pruebas de penetración autónomas impulsadas por IA. Este es el núcleo de su nueva estrategia. En lugar de una única evaluación puntual, una plataforma autónoma prueba sus aplicaciones las 24 horas del día, los 7 días de la semana, descubriendo cadenas de vulnerabilidades complejas como lo haría un humano. Estas poderosas alternatives to manual pen testing se integran directamente en su canalización de CI/CD, probando cada nueva característica antes de que se publique.

- Paso 4: Reserve el 'Red Teaming' humano para revisiones arquitectónicas de misión crítica. Su talento de seguridad humano de élite (y caro) no debe desperdiciarse en encontrar scripts entre sitios. Reserve su tiempo para iniciativas estratégicas de alto valor. Utilícelos para revisar la arquitectura de un nuevo sistema de procesamiento de pagos o para simular un ataque sofisticado de Amenaza Persistente Avanzada (APT) de varios meses.

Definiendo sus Requisitos para 2026

Al evaluar las herramientas, priorice las soluciones diseñadas para el desarrollo moderno. Busque un soporte de API robusto para una integración perfecta de CI/CD, conectores nativos para AWS y Google Cloud, y una capacidad comprobada para entregar hallazgos con una tasa de falsos positivos inferior al 2%. Sea escéptico con el marketing de "IA"; exija pruebas de un motor de razonamiento genuino, no solo un escáner estático reempaquetado. Fundamentalmente, asegúrese de que la plataforma ofrezca un escaneo autenticado capaz de navegar por el estado complejo de las aplicaciones de una sola página (SPA) y las plataformas SaaS.

Gestionando el Cambio Cultural en DevOps

Para que los desarrolladores se unan, comience por integrar la herramienta para informar solo sobre vulnerabilidades críticas de alta confianza. La confianza se construye entregando hallazgos precisos y procesables. Implemente puertas de seguridad no bloqueantes que creen tickets de Jira automáticamente, pero que solo interrumpan la compilación para un CVE con una puntuación CVSS superior a 9.0. Su indicador clave de rendimiento (KPI) principal debe ser el tiempo medio de reparación (MTTR). Un programa exitoso verá su MTTR para fallos críticos caer de un promedio de la industria de 60 días a menos de 7. Vea cómo la plataforma de Penetrify le ayuda a rastrear y reducir su MTTR con análisis en tiempo real.

Por Qué Penetrify es la Alternativa Más Inteligente para la Seguridad de Aplicaciones Web

Si bien el mercado ofrece varias alternativas a las pruebas de penetración manuales, no todas se crean iguales. Penetrify aprovecha los agentes autónomos impulsados por IA para ofrecer una solución que no solo es más rápida o barata; está fundamentalmente más alineada con los ciclos de desarrollo modernos y rápidos. Proporciona la profundidad de un investigador humano con la velocidad y la escala de la automatización.

Olvídese de los escáneres heredados que solo lanzan cargas útiles genéricas a sus puntos finales. Los agentes autónomos de Penetrify operan como un equipo de investigadores de seguridad de élite. Rastrean toda su aplicación web, trazan su lógica de negocios única y comprenden flujos de usuarios complejos. Esta conciencia contextual les permite encadenar hallazgos de baja gravedad en exploits críticos de alto impacto, identificando vulnerabilidades que las herramientas DAST tradicionales omiten más del 80% de las veces. Pueden manejar aplicaciones complejas de una sola página (SPA) y áreas de usuario autenticadas con facilidad, proporcionando un nivel de profundidad que antes solo estaba disponible con un compromiso manual de varias semanas.

El mayor cuello de botella en las pruebas manuales no es la prueba en sí; es el bucle de retroalimentación. Espera de cuatro a seis semanas para un informe estático en PDF. Penetrify destroza ese modelo obsoleto. Puede pasar de registrarse a recibir su primer informe de Penetration Testing integral en menos de 30 minutos. Ese informe es una parte activa y procesable de su flujo de trabajo de desarrollo. A través de integraciones directas, Penetrify proporciona:

- Ticketing Automatizado: Las vulnerabilidades se envían directamente a Jira o GitLab Issues, con pasos de reproducción, cargas útiles y orientación de remediación. No más entrada manual de datos.

- Guardarraíles CI/CD: Los escaneos fallidos pueden bloquear automáticamente una solicitud de combinación en GitHub o GitLab, evitando que las vulnerabilidades críticas lleguen a producción.

- Evidencia para el Desarrollador Primero: Cada hallazgo incluye las solicitudes y respuestas HTTP exactas, lo que permite a los desarrolladores solucionar problemas hasta un 95% más rápido que con los informes tradicionales.

Esta combinación de profundidad y velocidad crea un ROI inigualable, estableciendo a Penetrify como la opción líder para las empresas que buscan alternativas eficaces a las pruebas de penetración manuales. Una prueba de penetración manual típica para una aplicación web de tamaño mediano cuesta entre $15,000 y $25,000 para una evaluación puntual. Con Penetrify, obtiene 10 veces más cobertura de prueba, ejecutándose continuamente, por aproximadamente una décima parte de ese costo anual. No solo está comprando una sola prueba; está invirtiendo en una postura de seguridad persistente.

Monitoreo Continuo para el OWASP Top 10

Penetrify proporciona validación automatizada las 24 horas del día, los 7 días de la semana contra riesgos críticos como la inyección SQL (SQLi), Cross-Site Scripting (XSS) y Cross-Site Request Forgery (CSRF). Nuestro escaneo 'siempre activo' significa que cada nueva confirmación de código se prueba. Esto detecta las regresiones de seguridad al instante, mucho antes de que se conviertan en un simulacro de incendio de producción. Manténgase en cumplimiento y seguro haciendo referencia a nuestra completa Guía OWASP Top 10.

Comience con la Seguridad Impulsada por IA

Nuestra plataforma SaaS no requiere instalación. Simplemente proporcione una URL y deje que nuestros agentes de IA se pongan a trabajar. Para 2026, Gartner predice que las pruebas de seguridad de API y aplicaciones estarán dominadas por plataformas integradas impulsadas por IA, lo que convertirá la consultoría manual heredada en una responsabilidad operativa. No espere a que se produzca una violación para modernizar su programa de seguridad. El futuro de la seguridad de las aplicaciones es autónomo, y está disponible hoy.

Comience su Escaneo de Seguridad Continuo Gratuito con Penetrify

Entre en 2026 con una Seguridad Más Inteligente y Rápida

El panorama digital de 2026 exige más de lo que la seguridad tradicional puede ofrecer. Las pruebas de penetración manuales, que alguna vez fueron el estándar de oro, ahora crean un cuello de botella crítico que ralentiza sus ciclos de lanzamiento y deja las aplicaciones vulnerables durante semanas. Como hemos detallado, las alternatives to manual pen testing más eficaces no solo encuentran vulnerabilidades más rápido; se integran directamente en su canalización de desarrollo. Aprovechan el poder de la IA para ofrecer una seguridad continua e integral sin la espera impulsada por humanos.

Penetrify representa esta próxima evolución en la seguridad de aplicaciones web. Nuestra plataforma utiliza agentes impulsados por IA que imitan la intuición humana, proporcionando una cobertura completa de OWASP Top 10 en menos de 15 minutos. Es la solución en la que confían los equipos de desarrollo con prioridad en la seguridad en todo el mundo para eliminar las vulnerabilidades críticas antes de que lleguen a producción. Deje de adivinar sobre su postura de seguridad y obtenga resultados procesables en tiempo real.

Deje de esperar informes manuales: automatice su seguridad con Penetrify

Tome el control de su flujo de trabajo de seguridad y construya con confianza.

Preguntas Frecuentes

¿Las herramientas automatizadas realmente pueden encontrar fallas lógicas tan bien como los humanos?

No, las herramientas automatizadas actualmente no encuentran fallas lógicas de negocios complejas tan eficazmente como un probador de penetración humano capacitado. La automatización sobresale en la identificación de patrones de vulnerabilidad conocidos, como el OWASP Top 10, con una velocidad y escala increíbles. Sin embargo, todavía se requiere un experto humano para comprender el contexto empresarial, como una transacción financiera de varios pasos, para detectar fallas de diseño únicas. Los estudios muestran que los evaluadores humanos pueden encontrar hasta un 45% más de vulnerabilidades lógicas de negocios que las herramientas automatizadas solas.

¿Una prueba de penetración automatizada satisfará los requisitos de cumplimiento como SOC2 o HIPAA?

Sí, en muchos casos, las pruebas de penetración automatizadas pueden satisfacer los requisitos de cumplimiento, pero la aceptación del auditor varía. Para SOC 2, las pruebas automatizadas continuas proporcionan pruebas sólidas para el monitoreo continuo de la seguridad. Para la Regla de Seguridad de HIPAA (45 CFR § 164.308), puede satisfacer la necesidad de evaluaciones técnicas periódicas. Siempre es mejor confirmar con su firma de auditoría específica, ya que algunos aún pueden requerir un informe de prueba de penetración manual para ciertas aplicaciones de alto riesgo o certificaciones iniciales.

¿Cómo reducen los falsos positivos las herramientas de prueba de penetración impulsadas por IA?

Las herramientas impulsadas por IA reducen los falsos positivos al validar activamente las vulnerabilidades potenciales en lugar de solo informar coincidencias de patrones. Un escáner tradicional podría marcar una posible inyección SQL, pero una herramienta de IA intentará una carga útil segura y no destructiva para confirmar que es realmente explotable. Al analizar la respuesta de la aplicación y aprender de billones de puntos de datos de seguridad, estas plataformas pueden reducir las tasas de falsos positivos hasta en un 90% en comparación con las herramientas de prueba de seguridad de aplicaciones dinámicas (DAST) más antiguas.

¿Cuál es la diferencia entre un escáner de vulnerabilidades y las pruebas de penetración automatizadas?

Un escáner de vulnerabilidades identifica una lista de posibles debilidades, mientras que una herramienta de prueba de penetración automatizada intenta explotarlas de forma segura para confirmar el riesgo. Un escáner es como un informe de puertas desbloqueadas en un edificio. Las pruebas de penetración automatizadas, una de las alternatives to manual pen testing más eficaces, en realidad intentan abrir esas puertas y ver a qué se puede acceder, proporcionando hallazgos validados y una imagen más precisa de su postura de seguridad en el mundo real.

¿Cuánto puedo ahorrar al cambiar de pruebas de penetración manuales a una plataforma de IA?

Las organizaciones normalmente pueden ahorrar entre un 50% y un 70% en su presupuesto de pruebas al cambiar a una plataforma impulsada por IA. Una sola prueba de penetración manual de aplicaciones web puede costar entre $15,000 y $30,000 y tomar de 2 a 4 semanas. Por el contrario, una suscripción anual para una plataforma de IA proporciona pruebas continuas a pedido por un precio comparable o inferior, eliminando el alto costo de las nuevas pruebas manuales después de que los desarrolladores corrijan los errores y acelerando los ciclos de lanzamiento.

¿Es seguro ejecutar pruebas de penetración automatizadas en un entorno de producción?

Sí, es seguro ejecutar pruebas de penetración automatizadas modernas en sistemas de producción cuando se configuran correctamente. Estas plataformas están diseñadas teniendo en cuenta la seguridad, utilizando cargas útiles no destructivas que identifican fallas sin causar tiempo de inactividad o corrupción de datos. Por ejemplo, prueban la inyección SQL sin usar comandos como `DROP TABLE`. La mejor práctica implica ejecutar pruebas iniciales en un entorno de ensayo y programar pruebas de producción durante las ventanas de bajo tráfico, lo que reduce el riesgo operativo en más del 95%.

¿Con qué frecuencia debo ejecutar pruebas de penetración automatizadas en comparación con las manuales?

Debe ejecutar pruebas de penetración automatizadas continuamente dentro de su canalización de desarrollo, idealmente con cada confirmación de código significativa. Esto detecta las vulnerabilidades temprano, cuando es más barato solucionarlas. Las pruebas de penetración manuales se utilizan mejor anualmente para un análisis profundo y para cumplir con mandatos de cumplimiento específicos. Este enfoque híbrido combina la velocidad de la automatización con el pensamiento crítico de los expertos humanos, ofreciendo una alternativa sólida a la dependencia exclusiva de las pruebas de penetración manuales.

¿Qué sucede si una herramienta automatizada omite una vulnerabilidad crítica?

Ninguna solución de seguridad única ofrece una protección del 100%, por lo que una estrategia de defensa en profundidad es crucial. Si una herramienta automatizada omite una vulnerabilidad, la responsabilidad final de una violación sigue recayendo en la organización. Esto refuerza la necesidad de un programa de seguridad por capas que incluya un Web Application Firewall (WAF), prácticas de codificación segura y revisiones manuales periódicas. Esto garantiza que haya múltiples controles implementados para mitigar el riesgo de cualquier punto único de falla.