Za hranice lidského úzkého hrdla: Nejlepší alternativy k manuálnímu Penetration Testing v roce 2026

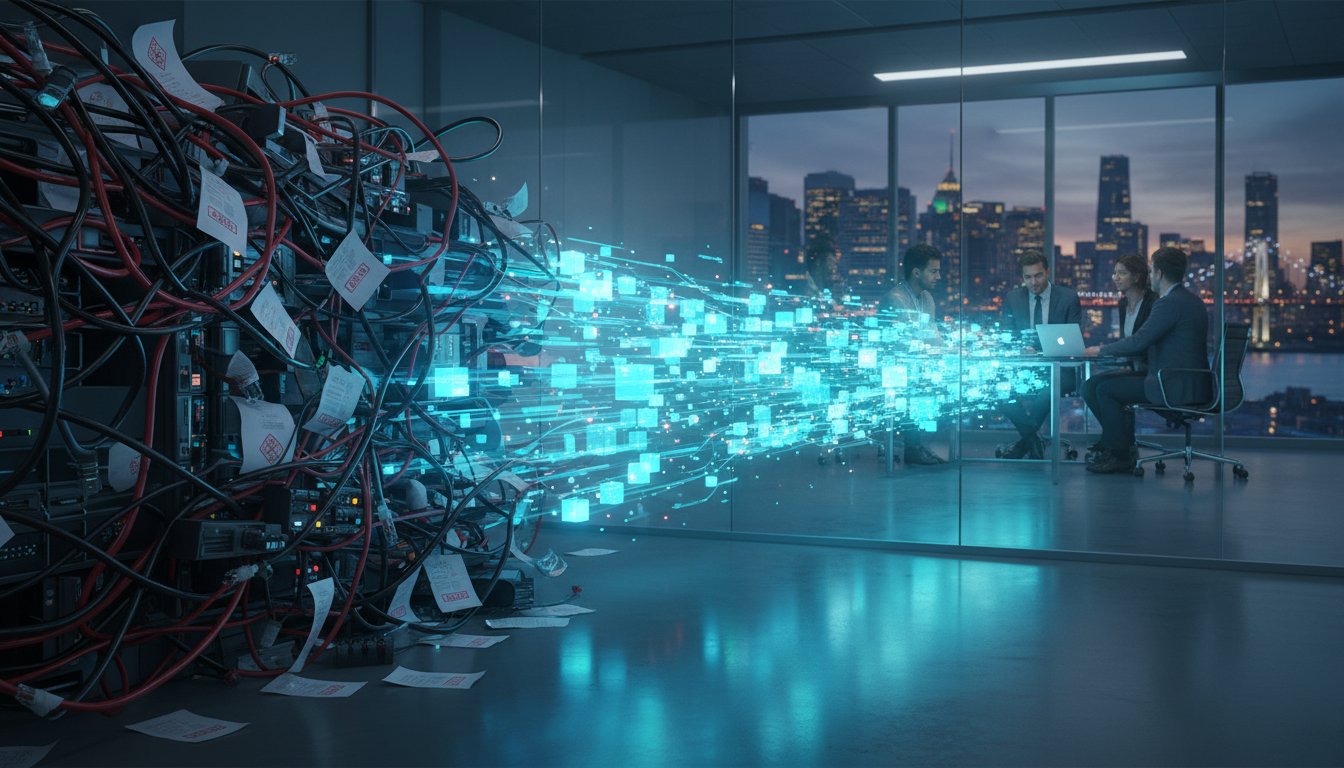

Váš každoroční penetration test představuje bezpečnostní riziko. Zní to tvrdě, ale zvažte fakta. Utratíte od 10 000 do více než 30 000 dolarů, čekáte průměrně 23 dní na dokončení a poté obdržíte statickou zprávu ve formátu PDF. Co se stane v okamžiku, kdy vaši inženýři nasadí další aktualizaci kódu? Tato drahá zpráva se stane historickým dokumentem, snímkem systému, který již neexistuje. Zranitelnosti, za jejichž nalezení jste právě zaplatili, mohou být pryč, ale mohla být zavedena nová, kritická zranitelnost.

Je to frustrující a neefektivní cyklus, ale v roce 2026 to nemusí být vaše realita. Tato příručka zkoumá nejlepší alternativy k manuálnímu pen testingu, které vás posunou od pomalých a drahých auditů k neustálému a automatizovanému stavu zabezpečení. Zjistíte, jak mohou strategie řízené umělou inteligencí poskytovat zpětnou vazbu v reálném čase a bez námahy škálovat s rychlostí vašeho vývoje, což vám umožní testovat každé jednotlivé vydání bez ochromujících nákladů nebo zpoždění. Připravte se transformovat svůj bezpečnostní program z reaktivního úzkého hrdla na proaktivní, integrovanou součást vašeho pracovního postupu.

Klíčové poznatky

- Pochopte, proč tradiční jednorázové manuální pentesty nezabezpečují aplikace v prostředí kontinuálního nasazování.

- Objevte tři hlavní alternativy k manuálnímu pen testingu, včetně DAST, programů bug bounty a platforem umělé inteligence nové generace.

- Naučte se klíčový rozdíl mezi základními automatizovanými skenery a kontextově uvědomělými agenty umělé inteligence, kteří testují jako lidští výzkumníci.

- Získejte praktický, krok za krokem plán pro zahájení přechodu vašeho týmu ke kontinuální a automatizované bezpečnostní strategii.

Krize manuálního pentestingu: Proč tradiční audity nestíhají v roce 2026

Po léta byl roční manuální pentest zlatým standardem pro zajištění bezpečnosti. Najali jste tým, strávili dva týdny prolomením vaší aplikace a obdrželi jste podrobnou zprávu ve formátu PDF. Ale v éře kontinuální integrace a každodenního nasazování je tento model zásadně rozbitý. To, co bylo kdysi měřítkem bezpečnosti, se stalo nebezpečným úzkým hrdlem, které vytváří falešný pocit bezpečí, který se vypaří s každým dalším potvrzením kódu.

Hlavním problémem je klam "Point-in-Time". Čistá zpráva z 1. května je fakticky bezvýznamná poté, co váš tým nasadí novou funkci 2. května. Moderní vývojové cykly se pohybují rychlostí, pro kterou tradiční bezpečnostní postupy nikdy nebyly navrženy. Tento statický, snímkový přístup k zabezpečení se s tím prostě nedokáže vyrovnat, což nutí vedoucí pracovníky v inženýrství hledat efektivní alternativy k manuálnímu pen testingu, které odpovídají dnešnímu tempu vývoje.

Tato krize je umocněna třemi kritickými faktory:

- Náklady na lidskou odbornost: Poptávka po elitních bezpečnostních talentech převyšuje nabídku. Denní sazby pro špičkové výzkumníky nyní pravidelně přesahují 2 500 dolarů, což činí komplexní a časté testování finančně neúnosným pro všechny kromě největších podniků. Jediné dvoutýdenní zapojení může snadno stát více než 25 000 dolarů.

- Úzká hrdla v plánování: Nalezení volného místa u renomované firmy často vyžaduje dobu odezvy 4 až 6 týdnů. Toto zpoždění nutí k bolestivé volbě: buď zastavíte svůj release pipeline a obětujete rychlost, nebo nasadíte nový kód netestovaný, doufajíc v nejlepší. Žádná z těchto možností není přijatelná.

- Mezera v souladu: Regulátoři se chytají. Rámce jako SOC 2 a Digital Operational Resilience Act (DORA) stále více zdůrazňují kontinuální monitorování bezpečnosti oproti periodickým kontrolám. Roční zpráva ze standardního manuálního penetration testing již neuspokojuje auditory, kteří očekávají, že uvidí důkazy o trvalé bezpečnostní péči.

Kompromis mezi rychlostí a hloubkou

Vzhledem k pevně stanovenému dvoutýdennímu oknu jsou i ti nejlepší etičtí hackeři nuceni upřednostňovat zranitelnosti na povrchové úrovni před hlubokými, složitými chybami v obchodní logice. Psychologická únava se dostavuje po dnech intenzivního soustředění, což zvyšuje pravděpodobnost lidské chyby a vynechaných nálezů v závěrečné zprávě. Infrekventní manuální audity vytvářejí kumulativní "bezpečnostní dluh", kdy se s každým novým vydáním hromadí nezjištěné zranitelnosti, což tiše zvyšuje váš prostor pro útok v průběhu času.

Skryté náklady manuálních zapojení

Cena pentestu je jen začátek. Váš interní inženýrský tým stráví odhadem 40-60 hodin správou zapojení, odpovídáním na otázky a nastavováním prostředí. Poté kritické zranitelnosti sedí neřešené ve statické zprávě ve formátu PDF průměrně 28 dní, než jsou roztříděny a opraveny. Když porovnáte návratnost investic jednorázového testu za 20 000 dolarů, který je zastaralý za 24 hodin, s kontinuálním a automatizovaným monitorováním zabezpečení, finanční argument pro nalezení alternativ k manuálnímu pen testingu se stane nepopiratelným.

3 hlavní alternativy k manuálnímu pen testingu

Posun za hranice tradičních, jednorázových manuálních testů neznamená opuštění bezpečnosti vedené lidmi. Znamená to její rozšíření o chytřejší, rychlejší a kontinuálnější metody. Krajina moderního testování zabezpečení aplikací je postavena na třech hlavních pilířích, z nichž každý nabízí odlišnou rovnováhu rychlosti, hloubky a nákladů. Tyto primární alternativy k manuálnímu pen testingu poskytují strategickou sadu nástrojů pro bezpečnostní týmy, které usilují o komplexní pokrytí bez úzkých hrdel čistě manuálního úsilí.

DAST a SAST: Automatizované základy

Dynamické (DAST) a Statické (SAST) nástroje pro testování zabezpečení aplikací jsou tahouni moderního programu DevSecOps. SAST, integrovaný přímo do CI/CD pipeline, skenuje váš zdrojový kód na potenciální chyby před kompilací, zatímco DAST testuje běžící aplikaci na zranitelnosti po nasazení. Tento automatizovaný přístup je zásadní pro zachycení běžných chyb konfigurace a známých exploitů, jako je mnoho z těch na OWASP Top 10. Tyto nástroje jsou zásadní pro budování programu, který je v souladu s principy, jako je rámec kontinuálního monitorování NIST, který zdůrazňuje průběžné hodnocení. Jejich kritickou slabinou je však šum. Studie Ponemon Institute z roku 2021 zjistila, že bezpečnostní týmy stráví téměř 320 hodin týdně tříděním výstrah, přičemž 45 % těchto výstrah jsou falešně pozitivní. Tato "únava z výstrah" může způsobit, že inženýři ignorují skutečné hrozby.

Programy Bug Bounty: Řízený crowdsourcing

Programy Bug bounty obracejí scénář tím, že zvou globální skupinu etických hackerů k nalezení zranitelností ve vašich aplikacích. Namísto placení za čas platíte za výsledky. Tento model nabízí neuvěřitelnou rozmanitost v útočných vektorech, protože tisíce výzkumníků s různými dovednostmi a perspektivami testují vaše obrany současně. Je to silný způsob, jak otestovat vyspělé aplikace pod tlakem. Nicméně, tento přístup má své vlastní výzvy.

- Výhody: Přístup k masivnímu fondu talentů, kontinuální testování od skutečných útočníků a platba na základě ověřených nálezů.

- Nevýhody: Nepředvídatelné náklady, vysoký objem nekvalitních nebo duplicitních zpráv a špatné přizpůsobení pro produkty v rané fázi, kde základní chyby mohou vést k záplavě drahých výplat.

Model platby za zranitelnost je vynikající pro zralé, utvrzené cíle, ale může být finančně zničující pro nové aplikace. Pro ně poskytuje hodnocení s pevnými náklady kontrolovanější a předvídatelnější základ.

Objevila se nová kategorie testování, která překlenuje mezeru mezi vysokým šumem automatizovaných skenerů a vysokými náklady na crowdsourcované zabezpečení. Autonomní platformy pro pen testing s umělou inteligencí používají sofistikované algoritmy k napodobování logiky a strategie lidského etického hackera. Nenacházejí jen jednotlivé zranitelnosti; zřetězují je dohromady, aby objevili složité cesty k exploitům, které vedou k významnému dopadu na podnikání. Tento přístup poskytuje rychlost automatizace s úrovní inteligence, která drasticky snižuje falešně pozitivní výsledky na méně než 1 % na některých platformách. Pochopení toho, jak může pen testovací engine řízený umělou inteligencí autonomně validovat svá zjištění, je klíčové k tomu, abyste viděli jeho hodnotu jako jednu z nejúčinnějších alternativ k manuálnímu pen testingu, které jsou dnes k dispozici.

Testování řízené umělou inteligencí vs. tradiční skenery: Pochopení rozdílu

Tradiční bezpečnostní skenery uvízly v minulosti. Spoléhají se na regulární výrazy (regex) a detekci založenou na podpisech, v podstatě hrají digitální hru "Kde je Waldo?" tím, že hledají známé špatné vzory. Tento přístup fungoval před deseti lety, ale dnešní složité aplikace ho překonaly. Moderní zabezpečení vyžaduje více než jen porovnávání vzorů; vyžaduje pochopení kontextu, záměru a logiky. Zde vytvářejí bezpečnostní agenti s umělou inteligencí zásadní posun.

Agent s umělou inteligencí buduje dynamický model vaší aplikace. Učí se vztahy mezi rolemi uživatelů, API endpointy a toky dat, podobně jako lidský tester mapující prostor pro útok. Rozumí tomu, že endpoint jako /api/v1/admin/users by se měl chovat odlišně pro administrátora oproti standardnímu uživateli. Tradiční skener vidí endpoint; agent s umělou inteligencí vidí potenciální selhání řízení přístupu. Toto povědomí o kontextu mu umožňuje odhalit zranitelnosti, které jsou pro starší nástroje neviditelné.

Nejvýznamnějším skokem je autonomní využívání. Tradiční skener může najít jeden únik informací s nízkou závažností. Agent s umělou inteligencí může tento únik zřetězit se třemi dalšími drobnými zranitelnostmi, aby dosáhl vzdáleného spuštění kódu, napodobující vícestupňové laterální pohyby lidského útočníka. Tato schopnost myslet v sekvencích proměňuje to, co by byl nález s nízkou prioritou, v kritickou výstrahu, poskytuje mnohem realističtější pohled na vaši rizikovou pozici a činí z něj jednu z nejúčinnějších alternativ k manuálnímu pen testingu, které jsou dnes k dispozici.

Jak agenti umělé inteligence řeší problém "logické chyby"

Chyby v obchodní logice, jako je Broken Access Control a Insecure Direct Object References (IDOR), jsou trvale hodnoceny v OWASP Top 10, přesto je pro tradiční skenery notoricky obtížné je najít. Nejsou to chyby syntaxe kódu; jsou to chyby v pracovním postupu aplikace. Agenti umělé inteligence používají LLM k předpovídání a testování těchto logických cest a ptají se "co když se neprivilegovaný uživatel pokusí provést tuto privilegovanou funkci?" Pro eliminaci falešně pozitivních výsledků agenti umělé inteligence autonomně re-testují potenciální zranitelnosti pomocí různých payloadů a kontextových dat, čímž potvrzují využitelnost, než je vůbec vytvořena výstraha.

Kontinuální vs. opakované testování

Starý model čtvrtletních penetration testů je rozbitý. Vzhledem k tomu, že 60 % vývojových týmů nyní vydává kód dvakrát rychleji než v roce 2020, podle průzkumu GitLab, je jednorázové hodnocení zastaralé v okamžiku, kdy je dokončeno. Platformy umělé inteligence umožňují posun ke kontinuálnímu testování při každém jednotlivém commitu. To škáluje zabezpečení způsobem, který lidé nedokážou; jediná platforma umělé inteligence může dělat práci 10 starších penetration testerů současně, integruje se přímo do CI/CD pipeline. Namísto zprávy ve formátu PDF se nálezy stávají lístky Jira připravenými pro vývojáře, kompletní s radami pro nápravu, což vytváří okamžitou zpětnou vazbu, která skutečně posiluje stav zabezpečení s každou sestavou.

Jak přejít na automatizovanou bezpečnostní strategii

Přechod od periodických, manuálních bezpečnostních kontrol ke kontinuálnímu, automatizovanému modelu není přes noc přepnutí spínače. Je to strategická migrace, která posiluje vaše inženýrské týmy a utvrzuje vaše aplikace proti moderním hrozbám. Úspěšný přechod sleduje jasný, čtyřkrokový proces, který buduje hybnost a přináší měřitelné výsledky.

Tento fázovaný přístup minimalizuje narušení a zajišťuje, že se váš stav zabezpečení vyvíjí s vaším vývojovým životním cyklem, spíše než aby za ním zaostával o celý rok.

- Krok 1: Zkontrolujte svůj současný prostor pro útok a identifikujte vysoce riziková aktiva. Nemůžete chránit to, o čem nevíte, že existuje. Začněte použitím nástroje Attack Surface Management (ASM) k vytvoření kompletního inventáře všech aktiv vystavených internetu. Prioritizujte je na základě obchodní kritičnosti. Například vaše API zákaznické databáze nese nekonečně větší riziko než statická marketingová stránka. Tato počáteční mapa je vaším základem.

- Krok 2: Nasaďte kontinuální skenování pro OWASP Top 10. Než se ponoříte do složitých logických chyb, eliminujte běžné zranitelnosti. Automatizované Dynamic Application Security Testing (DAST) může kontinuálně skenovat vaše stagingové a produkční prostředí na problémy, jako je SQL Injection (A03:2021) a Broken Access Control (A01:2021). To vyčistí alespoň 80 % typického "šumu", který zahlcuje manuální testery.

- Krok 3: Nahraďte roční manuální testy autonomním pen testingem řízeným umělou inteligencí. To je jádro vaší nové strategie. Namísto jednorázového hodnocení testuje autonomní platforma vaše aplikace 24/7 a objevuje složité řetězce zranitelností stejně jako člověk. Tyto výkonné alternativy k manuálnímu pen testingu se integrují přímo do vašeho CI/CD pipeline a testují každou novou funkci před jejím vydáním.

- Krok 4: Rezervujte lidský "Red Teaming" pro architektonické revize kritické pro daný účel. Váš elitní (a drahý) lidský bezpečnostní talent by neměl být promarněn na hledání cross-site scripting. Rezervujte si jejich čas na strategické iniciativy s vysokou hodnotou. Použijte je k revizi architektury nového systému pro zpracování plateb nebo k simulaci sofistikovaného, více než měsíčního útoku Advanced Persistent Threat (APT).

Definování vašich požadavků pro rok 2026

Při hodnocení nástrojů upřednostňujte řešení vytvořená pro moderní vývoj. Hledejte robustní podporu API pro bezproblémovou integraci CI/CD, nativní konektory pro AWS a Google Cloud a prokázanou schopnost poskytovat nálezy s mírou falešně pozitivních výsledků pod 2 %. Buďte skeptičtí k "AI" marketingu; vyžadujte důkaz o skutečném odůvodňovacím enginu, ne jen o přebaleném statickém skeneru. Zásadní je, že zajistěte, aby platforma nabízela autentifikované skenování, které je schopné procházet složitým stavem Single-Page Applications (SPA) a platforem SaaS.

Řízení kulturní změny v DevOps

Chcete-li získat vývojáře na palubu, začněte integrací nástroje, který bude hlásit pouze vysoce důvěryhodné, kritické zranitelnosti. Důvěra se buduje poskytováním akčních, přesných nálezů. Implementujte neblokující bezpečnostní brány, které automaticky vytvářejí lístky Jira, ale sestavení přeruší pouze v případě CVE se skóre CVSS nad 9,0. Váš primární klíčový ukazatel výkonu (KPI) by měl být Mean Time to Remediate (MTTR). Úspěšný program uvidí, že se váš MTTR pro kritické chyby sníží z průměru v oboru 60 dní na méně než 7. Podívejte se, jak platforma Penetrify pomáhá sledovat a snižovat váš MTTR pomocí analýzy v reálném čase.

Proč je Penetrify nejchytřejší alternativou pro zabezpečení webových aplikací

Zatímco trh nabízí několik alternativ k manuálnímu pen testingu, ne všechny jsou vytvořeny stejně. Penetrify využívá autonomní agenty řízené umělou inteligencí k poskytování řešení, které není jen rychlejší nebo levnější; je zásadně více sladěno s moderními, rychlými vývojovými cykly. Poskytuje hloubku lidského výzkumníka s rychlostí a rozsahem automatizace.

Zapomeňte na starší skenery, které jen házejí obecné payloady na vaše endpointy. Autonomní agenti Penetrify fungují jako tým elitních bezpečnostních výzkumníků. Prohledávají celou vaši webovou aplikaci, mapují její jedinečnou obchodní logiku a rozumějí složitým tokům uživatelů. Toto kontextové povědomí jim umožňuje zřetězit nálezy s nízkou závažností do kritických exploitů s vysokým dopadem a identifikovat zranitelnosti, které tradiční nástroje DAST zmeškají ve více než 80 % případů. Mohou snadno zvládnout složité jednostránkové aplikace (SPA) a autentifikované uživatelské oblasti a poskytují úroveň hloubky, která byla dříve k dispozici pouze z vícedenního manuálního zapojení.

Největším úzkým hrdlem v manuálním testování není samotný test; je to zpětná vazba. Čekáte čtyři až šest týdnů na statickou zprávu ve formátu PDF. Penetrify tento zastaralý model rozbíjí. Můžete přejít od registrace k obdržení své první komplexní zprávy o pentestu za méně než 30 minut. Tato zpráva je funkční, živou součástí vašeho vývojového pracovního postupu. Prostřednictvím přímých integrací Penetrify poskytuje:

- Automatizované lístky: Zranitelnosti jsou odesílány přímo do Jira nebo GitLab Issues, kompletní s kroky reprodukce, payloady a pokyny pro nápravu. Už žádné ruční zadávání dat.

- CI/CD Guardrails: Neúspěšné skeny mohou automaticky zablokovat žádost o sloučení v GitHub nebo GitLab, čímž zabrání tomu, aby se kritické zranitelnosti vůbec dostaly do produkce.

- Důkazy pro vývojáře: Každý nález obsahuje přesné požadavky a odpovědi HTTP, což umožňuje vývojářům opravit problémy až o 95 % rychleji než u tradičních zpráv.

Tato kombinace hloubky a rychlosti vytváří bezkonkurenční návratnost investic, čímž se Penetrify stává přední volbou pro podniky, které hledají efektivní alternativy k manuálnímu pen testingu. Typický manuální pentest pro webovou aplikaci střední velikosti stojí mezi 15 000 a 25 000 dolary za jednorázové hodnocení. S Penetrify dosáhnete 10x většího pokrytí testování, běží nepřetržitě, za zhruba jednu desetinu těchto ročních nákladů. Nekupujete si jen jeden test; investujete do trvalého stavu zabezpečení.

Kontinuální monitorování pro OWASP Top 10

Penetrify poskytuje 24/7 automatizovanou validaci proti kritickým rizikům, jako jsou SQL Injection (SQLi), Cross-Site Scripting (XSS) a Cross-Site Request Forgery (CSRF). Naše skenování "vždy zapnuto" znamená, že každý nový kód commit je testován. To zachytí bezpečnostní regrese okamžitě, dlouho předtím, než se stanou požárním cvičením v produkci. Zůstaňte v souladu a v bezpečí odkazem na naše komplexní Průvodce OWASP Top 10.

Začněte se zabezpečením řízeným umělou inteligencí

Naše platforma SaaS nevyžaduje žádnou instalaci. Jednoduše zadejte URL a nechte naše agenty umělé inteligence pustit se do práce. Do roku 2026 Gartner předpovídá, že testování zabezpečení API a aplikací bude dominovat integrované platformy řízené umělou inteligencí, což z manuálního poradenství starší generace učiní provozní závazek. Nečekejte na narušení, abyste modernizovali svůj bezpečnostní program. Budoucnost zabezpečení aplikací je autonomní a je k dispozici již dnes.

Spusťte bezplatné kontinuální skenování zabezpečení s Penetrify

Vstupte do roku 2026 s chytřejším a rychlejším zabezpečením

Digitální krajina roku 2026 vyžaduje více, než může tradiční zabezpečení nabídnout. Manuální pentesting, kdysi zlatý standard, nyní vytváří kritické úzké hrdlo, které zpomaluje vaše cykly vydávání a ponechává aplikace zranitelné po celé týdny. Jak jsme podrobně popsali, nejúčinnější alternativy k manuálnímu pen testingu nenacházejí zranitelnosti jen rychleji; integrují se přímo do vašeho vývojového pipeline. Využívají sílu umělé inteligence k poskytování kontinuálního, komplexního zabezpečení bez lidského čekání.

Penetrify představuje tuto další evoluci v zabezpečení webových aplikací. Naše platforma používá agenty řízené umělou inteligencí, kteří napodobují lidskou intuici a poskytují plné pokrytí OWASP Top 10 za méně než 15 minut. Je to řešení, kterému důvěřují vývojové týmy, které dbají na bezpečnost po celém světě, k eliminaci kritických zranitelností dříve, než se vůbec dostanou do produkce. Přestaňte hádat o svém stavu zabezpečení a získejte výsledky v reálném čase, které jsou akční.

Přestaňte čekat na manuální zprávy - Automatizujte své zabezpečení pomocí Penetrify

Převezměte kontrolu nad svým bezpečnostním pracovním postupem a budujte s důvěrou.

Často kladené otázky

Mohou automatizované nástroje skutečně najít logické chyby stejně dobře jako lidé?

Ne, automatizované nástroje v současné době nenacházejí složité chyby v obchodní logice tak efektivně jako kvalifikovaný lidský pentester. Automatizace vyniká v identifikaci známých vzorů zranitelností, jako je OWASP Top 10, s neuvěřitelnou rychlostí a rozsahem. Lidský expert je však stále nutný k pochopení obchodního kontextu, jako je vícestupňová finanční transakce, aby bylo možné odhalit jedinečné chyby návrhu. Studie ukazují, že lidští testeři mohou najít až o 45 % více zranitelností v obchodní logice než samotné automatizované nástroje.

Splní automatizovaný pentest požadavky na soulad, jako je SOC2 nebo HIPAA?

Ano, v mnoha případech může automatizovaný pentesting splnit požadavky na soulad, ale přijetí auditorem se liší. Pro SOC 2 poskytuje kontinuální automatizované testování silné důkazy pro průběžné monitorování zabezpečení. Pro bezpečnostní pravidlo HIPAA (45 CFR § 164.308) může splnit potřebu periodických technických hodnocení. Vždy je nejlepší potvrdit si to u vaší konkrétní auditorské firmy, protože některé mohou stále vyžadovat zprávu o manuálním pentestu pro určité vysoce rizikové aplikace nebo počáteční certifikace.

Jak nástroje pro pentest řízené umělou inteligencí snižují falešně pozitivní výsledky?

Nástroje řízené umělou inteligencí snižují falešně pozitivní výsledky tím, že aktivně validují potenciální zranitelnosti namísto pouhého hlášení shod vzorů. Tradiční skener může označit potenciální SQL injection, ale nástroj s umělou inteligencí se pokusí o bezpečný, nedestruktivní payload, aby potvrdil, že je skutečně využitelný. Analýzou odezvy aplikace a učením se z bilionů bezpečnostních datových bodů mohou tyto platformy snížit míru falešně pozitivních výsledků až o 90 % ve srovnání se staršími nástroji pro dynamické testování zabezpečení aplikací (DAST).

Jaký je rozdíl mezi skenerem zranitelností a automatizovaným pentestingem?

Skener zranitelností identifikuje seznam potenciálních slabin, zatímco automatizovaný nástroj pro pentesting se pokouší bezpečně je využít k potvrzení rizika. Skener je jako zpráva o odemčených dveřích v budově. Automatizovaný pentesting, jedna z nejúčinnějších alternativ k manuálnímu pen testingu, se ve skutečnosti pokouší otevřít tyto dveře a zjistit, co lze získat přístup, což poskytuje validované nálezy a přesnější obrázek o vašem reálném stavu zabezpečení.

Kolik mohu ušetřit přechodem z manuálního pentestingu na platformu umělé inteligence?

Organizace mohou obvykle ušetřit mezi 50 % a 70 % svého rozpočtu na testování přechodem na platformu řízenou umělou inteligencí. Jeden manuální pentest webové aplikace může stát mezi 15 000 a 30 000 dolary a trvat 2-4 týdny. Naproti tomu roční předplatné pro platformu umělé inteligence poskytuje kontinuální testování na vyžádání za srovnatelnou nebo nižší cenu, čímž se eliminuje vysoká cena manuálního re-testování poté, co vývojáři opraví chyby, a urychlí se cykly vydávání.

Je bezpečné spouštět automatizované penetration testy v produkčním prostředí?

Ano, je bezpečné spouštět moderní automatizované penetration testy na produkčních systémech, pokud jsou správně nakonfigurovány. Tyto platformy jsou navrženy s ohledem na bezpečnost a používají nedestruktivní payloady, které identifikují chyby bez způsobení výpadku nebo poškození dat. Například dokazují SQL injection bez použití příkazů jako `DROP TABLE`. Osvědčený postup zahrnuje spouštění počátečních testů v stagingovém prostředí a plánování produkčních testů během oken s nízkým provozem, což snižuje provozní riziko o více než 95 %.

Jak často bych měl spouštět automatizované pen testy ve srovnání s manuálními?

Měli byste spouštět automatizované pen testy kontinuálně v rámci svého vývojového pipeline, ideálně s každým významným code commitem. To zachytí zranitelnosti brzy, kdy je nejlevnější je opravit. Manuální pentesty se nejlépe využívají na roční bázi pro hloubkovou analýzu a pro splnění specifických požadavků na soulad. Tento hybridní přístup kombinuje rychlost