Testování bezpečnosti kontejnerů: Docker, image a ochrana runtime

Testování zabezpečení obrazů

Testování kontejnerových obrazů vyhodnocuje původ základního obrazu (důvěryhodné registry vs. veřejné zdroje), skenování známých CVE (balíčky OS, závislosti aplikací), podepisování a ověřování obrazů, minimální konstrukci obrazu (zbytečné balíčky rozšiřují prostor pro útok) a osvědčené postupy pro Dockerfile (vícefázové buildy, uživatelé bez oprávnění root, vrstvy jen pro čtení).

Testování konfigurace runtime

Testování runtime vyhodnocuje, zda kontejnery běží jako uživatelé bez oprávnění root, zda je zakázán privilegovaný režim, zda je implementováno odstraňování schopností, zda je vynucen systém souborů root jen pro čtení a zda limity prostředků zabraňují útokům typu denial-of-service. Každé zbytečné oprávnění představuje potenciální únikový vektor.

Zabezpečení registru

Testování vyhodnocuje řízení přístupu k registru, zásady stahování obrazů, integraci skenování zranitelností a zda lze nenasignované nebo neskenované obrazy nasazovat do produkce.

Vektory úniku z kontejneru

Testování zkoumá únikové vektory: privilegované kontejnery, sdílení jmenného prostoru hostitele, zapisovatelné připojení Docker socketu, zneužití zranitelnosti jádra a nesprávně nakonfigurované profily seccomp/AppArmor. Únik z kontejneru je nález s nejvyšší závažností v zabezpečení kontejnerů.

Testování s Penetrify

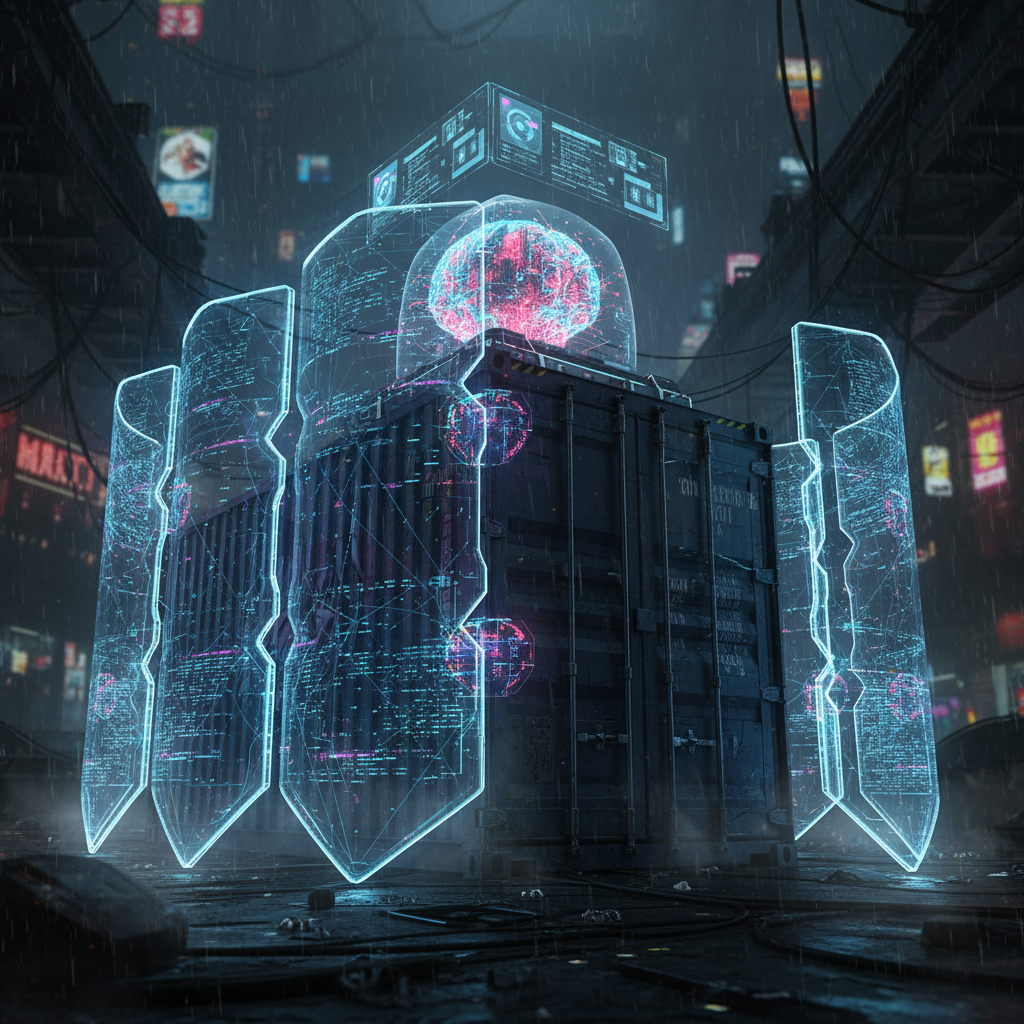

Testování zabezpečení kontejnerů pomocí Penetrify zahrnuje analýzu obrazů, konfiguraci runtime, zabezpečení registru a testování únikových vektorů – poskytuje kompletní posouzení zabezpečení kontejnerů, které vyžadují rámce pro dodržování předpisů.

Závěr

Kontejnery jsou tak bezpečné, jak bezpečná je jejich konfigurace. Zranitelnosti obrazů, oprávnění runtime a únikové vektory vytvářejí riziko, které tradiční metody testování nezachytí. Penetrify testuje celý životní cyklus kontejneru.